Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Lo que me ha pasado esta semana, me tiene tan cabreado, que no puedo resistirme a no publicarlo y no

No conozco a nadie que tenga wi-fi en casa, y que alguna vez no haya pensado que va lento, que

Sacar el hash de la contraseña del administrador de un pc, era relativamente facil. Buscar en internet el hash, también,

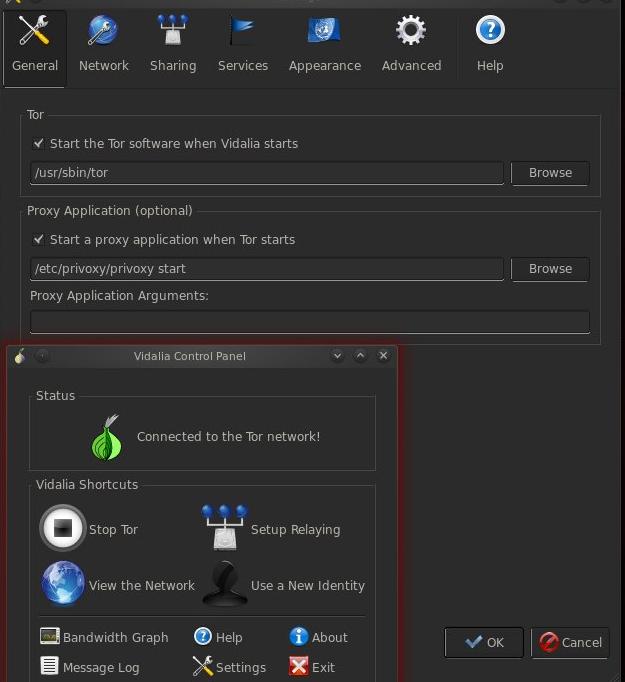

Qué es tor ? es un superheroe? es la clave por defecto de los hackers que dejáis vuestras backtrack «trabajando»

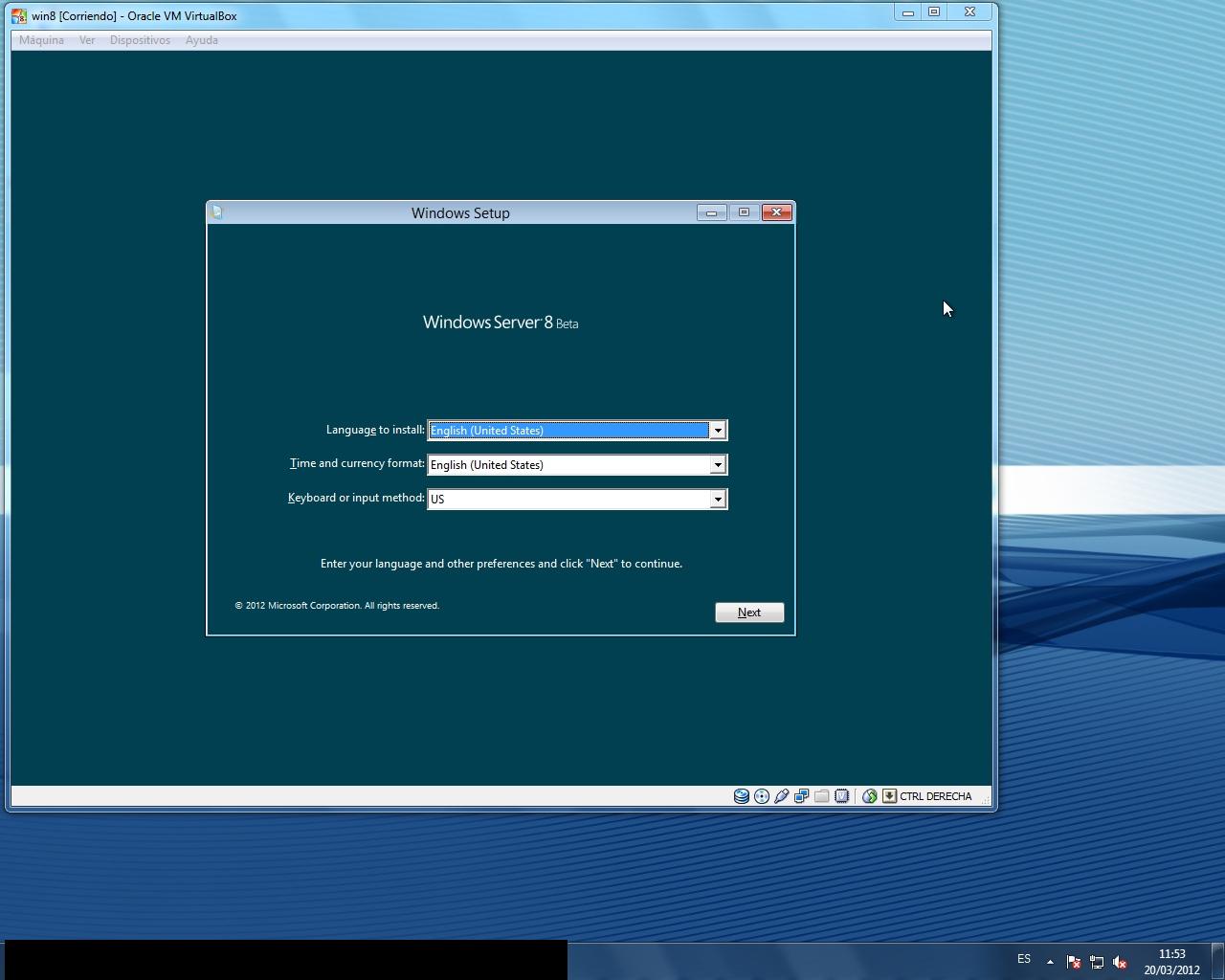

Por fin esta mañana me he animado a probar la última versión Server de nuestros amigos de Seatle. La estoy

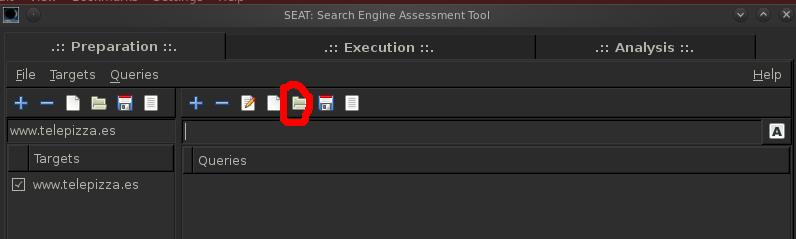

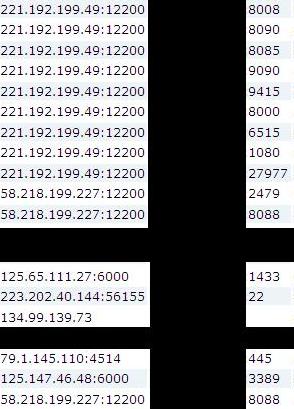

Information Gathering pasivo. Cuando empezamos a «olisquear» que hay detrás de un dominio,es recomendable no empezar por la parte mas

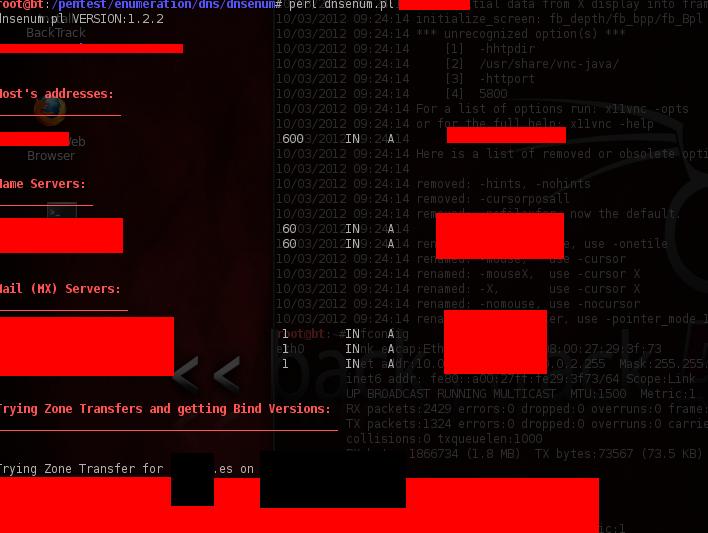

Ando buscando y no me encuentro, por eso me ayudo de scripts perl como este: DNSENUM. disponible en Backtrack,

Es curioso como cuando no tienes un buen firewall, IDP o similar, no te enteras de la cantidad de amenazas

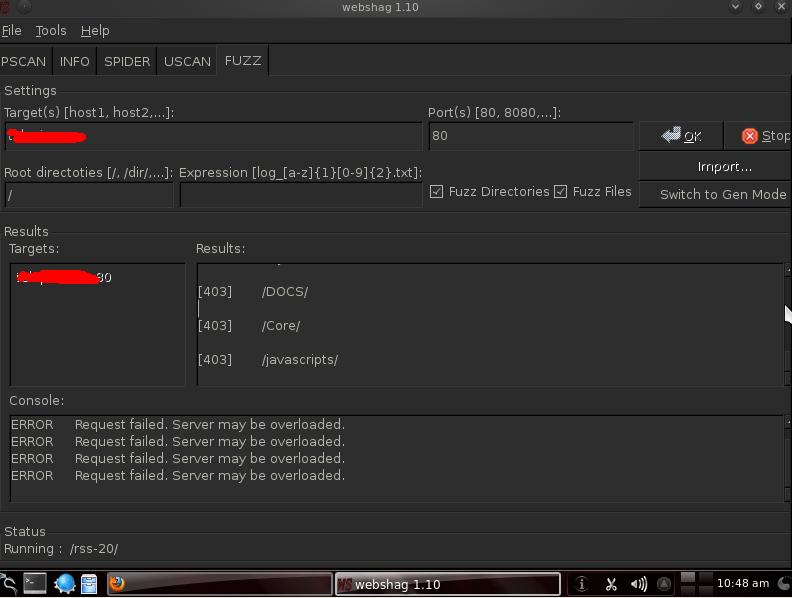

Como todos sabeis, dentro de la fase de recopilación de información, en los entornos web, existen numerosos programas llamadas «fuzzer»

Sencillo script publicado en Backtrack 5 ( debes reinstalarlo para solventar dependencias de Ruby) para obtener información útil de objetivos