Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Después de tantos (1, 2, 3, 4 ,5, 6 , 7. 8 9 11) post sobre Honeypots, tantas horas invertidas

Imaginemos una auditoría en la que tenemos numerosos equipos, corriendo varias aplicaciones web´s. No solo los servidores de las empresas

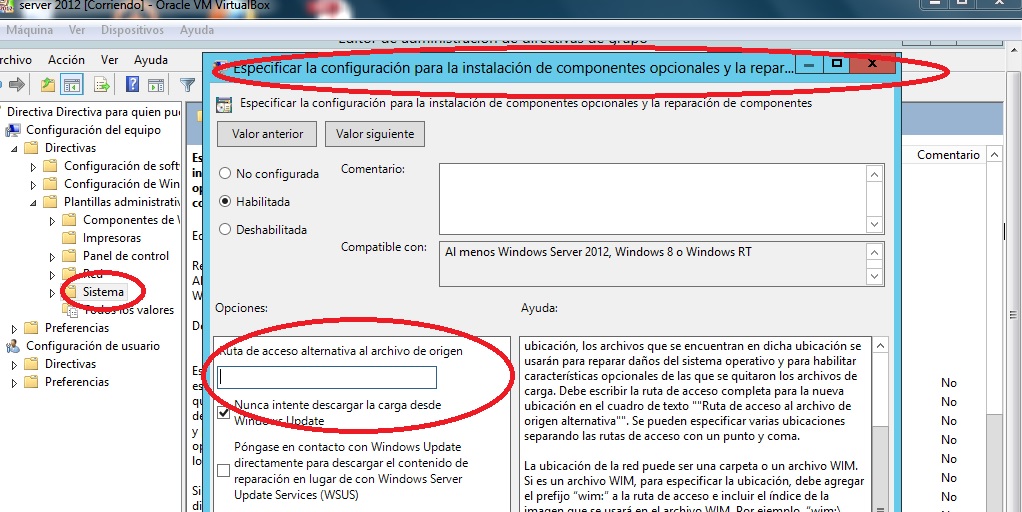

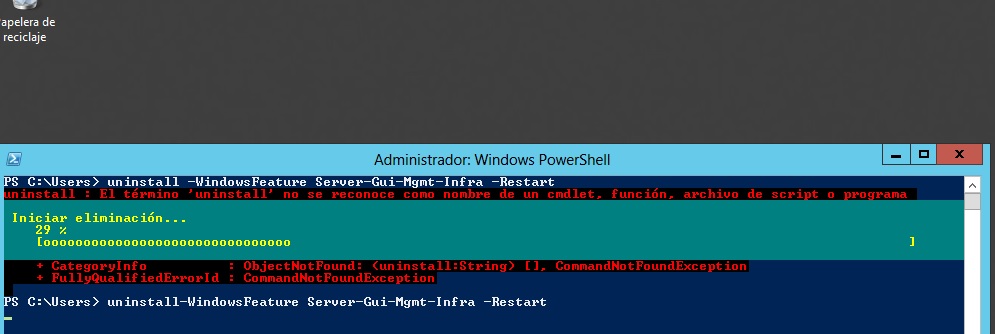

Cuando hablábamos en anteriores entradas sobre como deshabilitar opciones gráficas en Windows Server 2012 explicaba que se puede «revertir» el

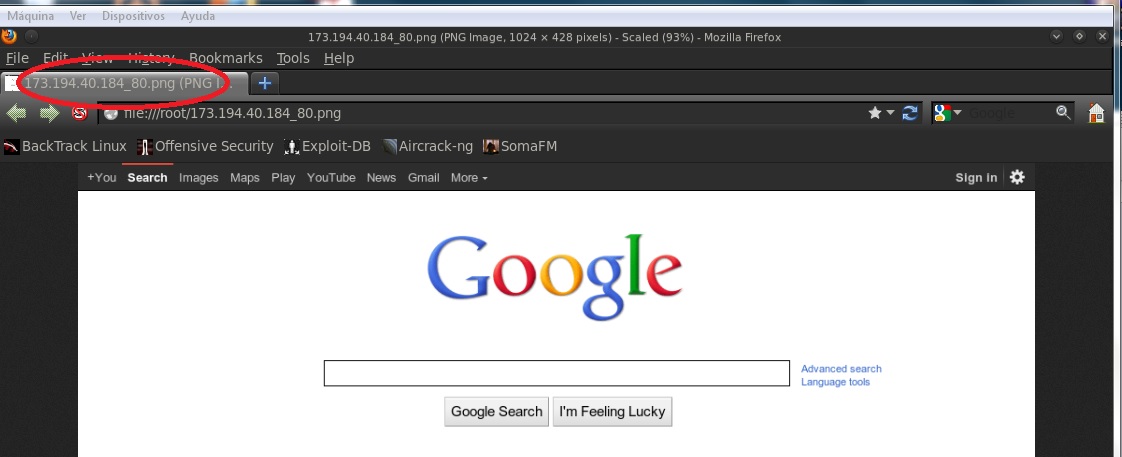

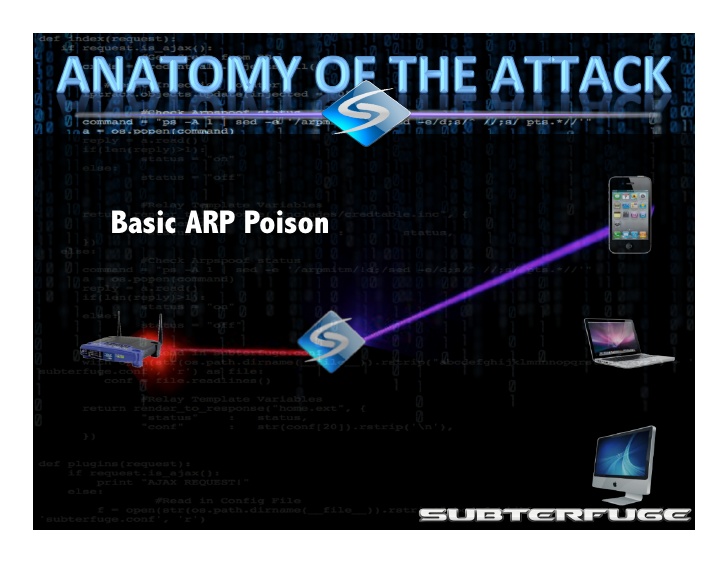

Subterfuge, subterfugio:pretexto o excusa… Una excelente herramienta gráfica para realizar Man In the Middle mediante la típica técnica de envenenamiento

SIEM, Security Information and Event Management es un termino habitual para los que lidiamos con la seguridad en las empresas.

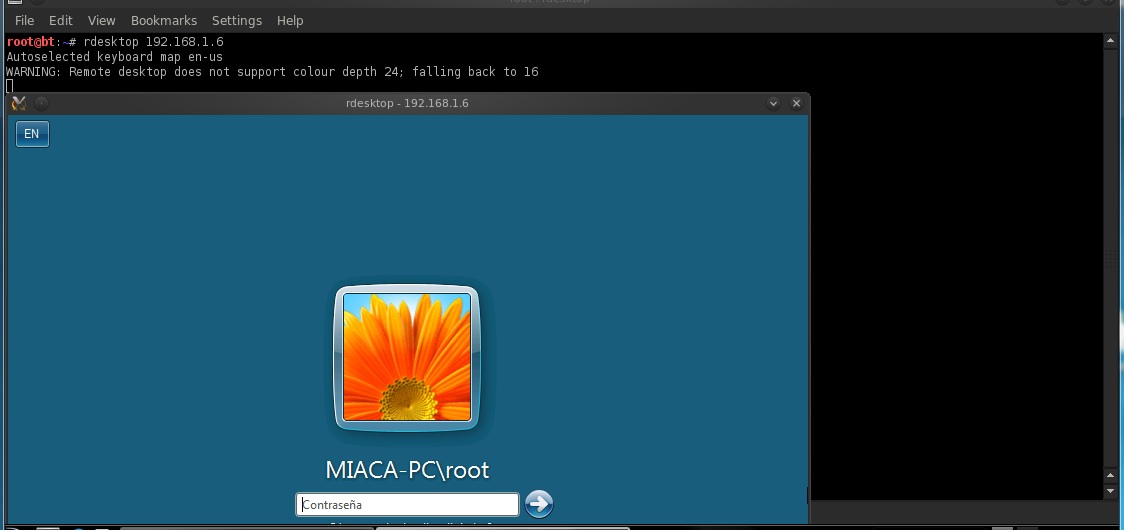

Pass the Hash… Como todos sabéis o no… los ataques pass the hash se basan en la utilización de credenciales

Que hace un post aquí hablando de Windows Server 2012? Una de las mejoras que trae el nuevo servidor de

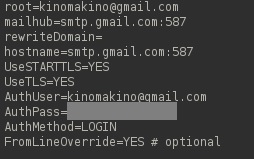

Cutre-líneas de código para comprobar si un equipo concreto, y un servicio/puerto concreto está On Line. En caso contrario, manda

Si eres como yo, que estás constantemente iniciandote en el mundo de Linux xD seguro que te vendrá bien tener

Seguro que has visto muchas veces el parámetro -T 5 -T 4 …en ejemplos de escaneos con Nmap. Seguro que

Imaginaros la situación. Un policía Norte Americano fachoso recorriendo cualquiera de las numerosas autopistas que cruzan el país. De repente,