La ciberseguridad necesita líderes, no técnicos.

Estimados amigos de Inseguros. En esta ocasión, vengo a contaros una pequeña reflexión que llevo en mente estos días. La...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros. En esta ocasión, vengo a contaros una pequeña reflexión que llevo en mente estos días. La...

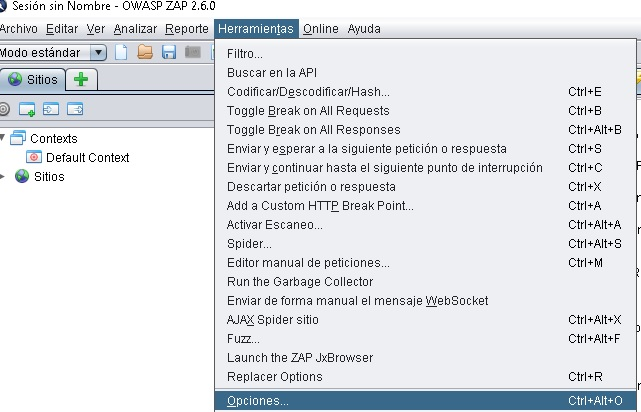

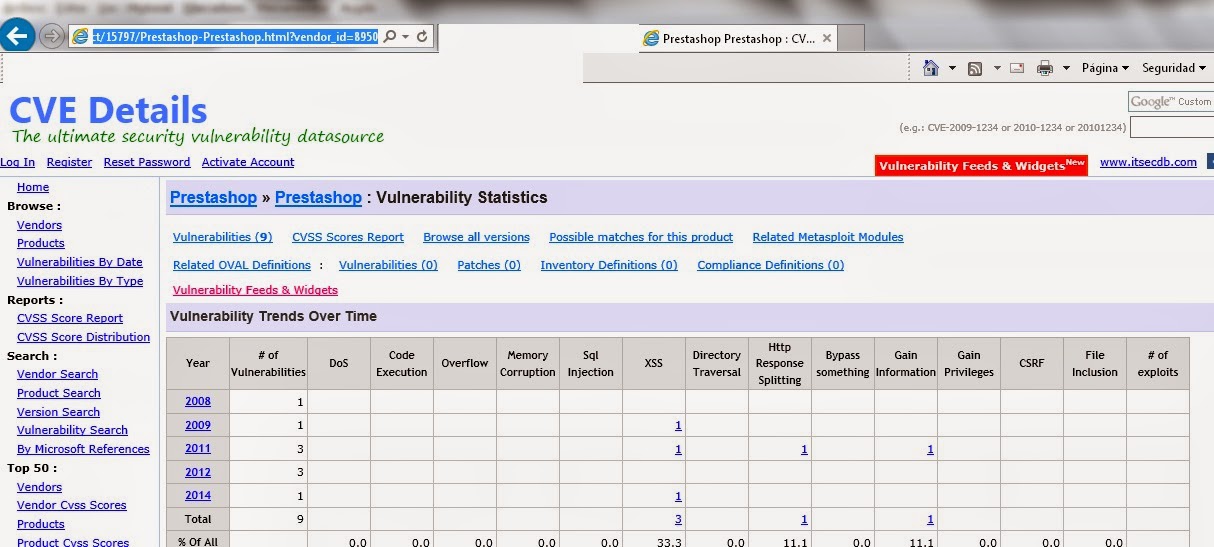

Estimados amigos de Inseguros!!! Recientemente se me ha presentado el caso de tener que lidiar con una auditoria en la

Si tuvieran que preguntarme la principal medida de seguridad a aplicar en mi organización sin duda diría Actualizaciones. Todos lo

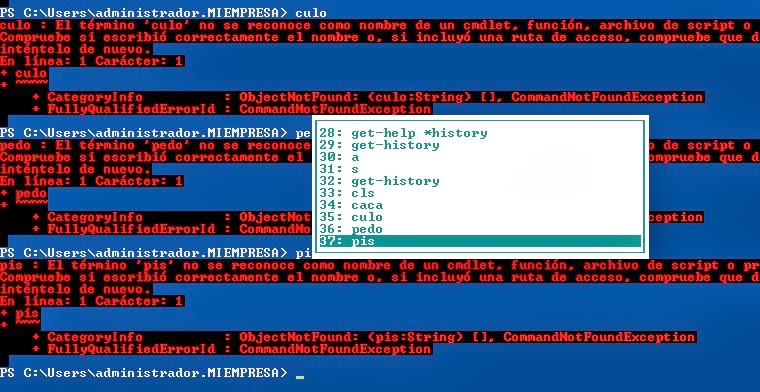

En el post de hoy os voy a comentar un par de trucos para el manejo de Powerhsell. Todos sabéis

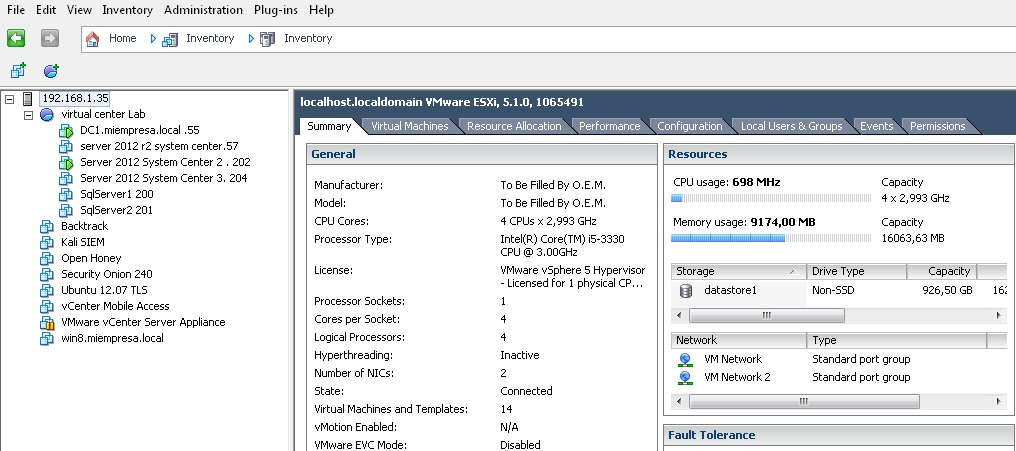

Como os comentaba en un post anterior sobre ESXi, en casa tengo un pequeño laboratorio. Cuento con un PC clónico,

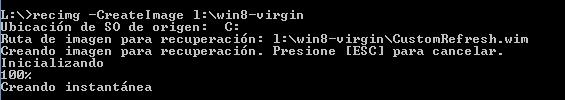

Al igual que anteriormente disponíamos de la opcion Restaurar Sistema. Ahora tenemos la posibilidad de crear una imagen WIM personalizada

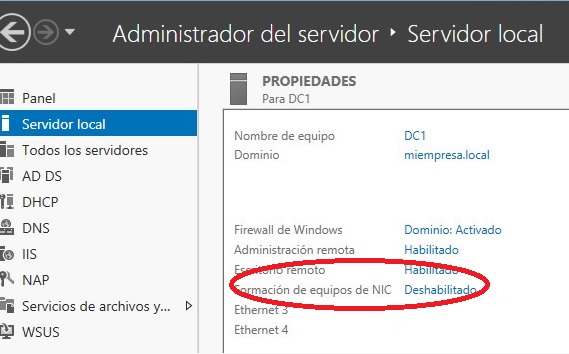

Vamos a configurar un servidor Windows Server 2012 con dos tarjetas de red como una sola conexión. Las razones son

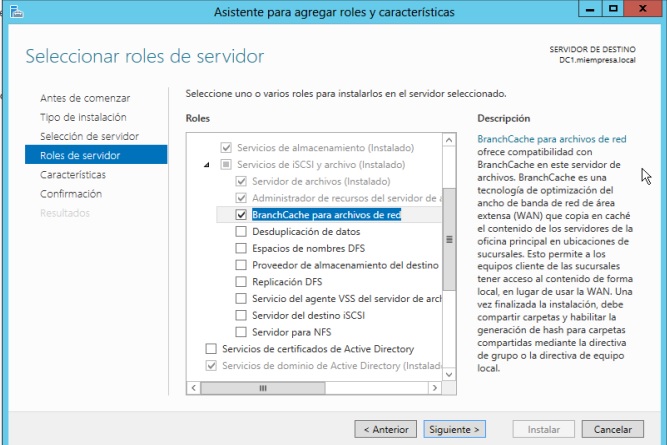

BranchCache es una tecnología implementada en Windows 2008 y Windows 7 para el manejo de datos en ubicaciones remotas. En

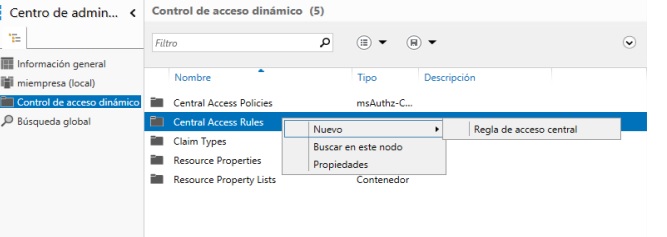

Seguimos con este artículo y vamos a crear valor a la empresa con estas configuraciones que hemos aprendido. Vamos a

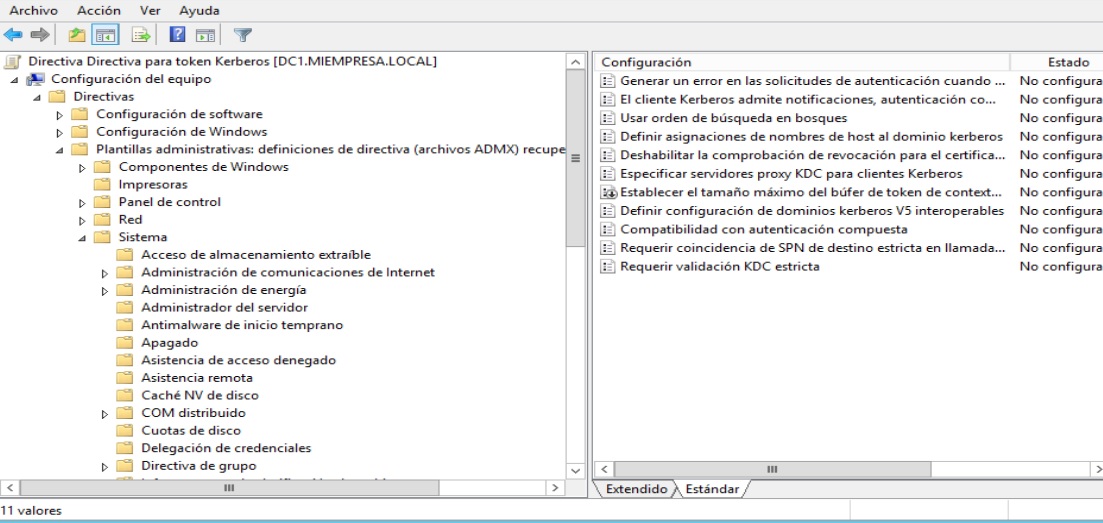

Os ha dado tiempo a preparar vuestras máquinas con lo visto en el anterior capítulo de Tips & Tricks.Token Kerberos,

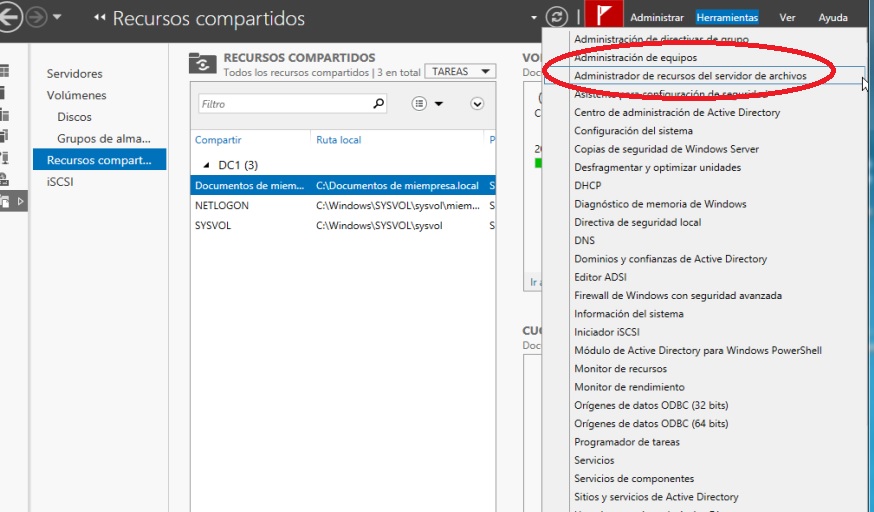

Una de la tareas habituales en el día a día del administrador de sistemas es trabajar con los documentos de

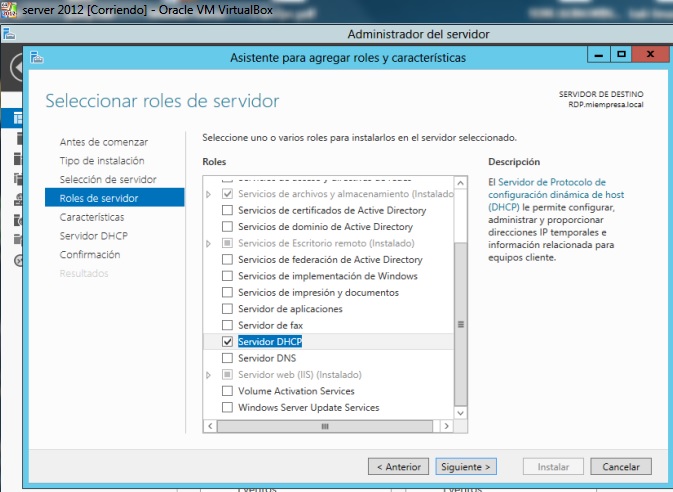

DHCP o Dinamic Host Control Protocole. El servicio que se encarga de otorgar direcciones ip en nuestra red a los

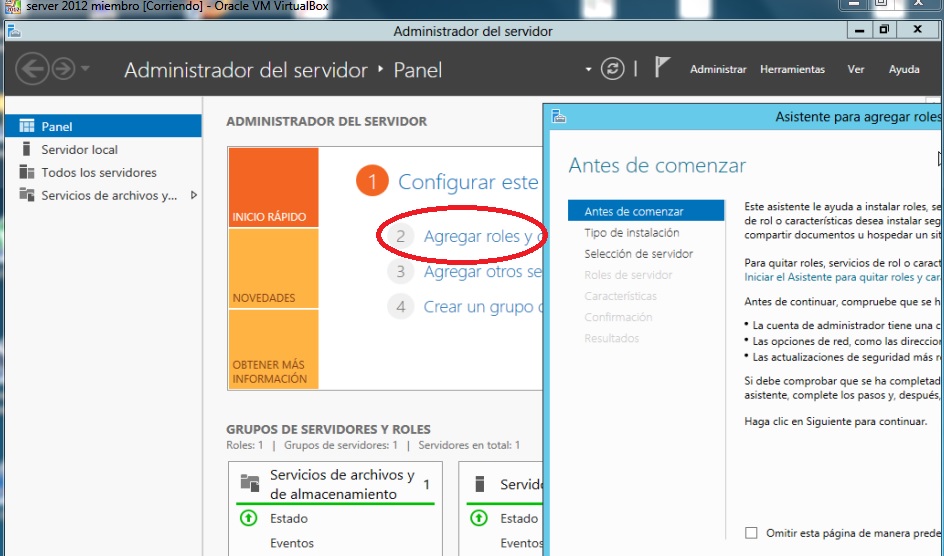

Como sabéis, en los entornos de Windows Server 2012 (y anterior 2008 r2) el concepto de Terminal Services se difuminaba