Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

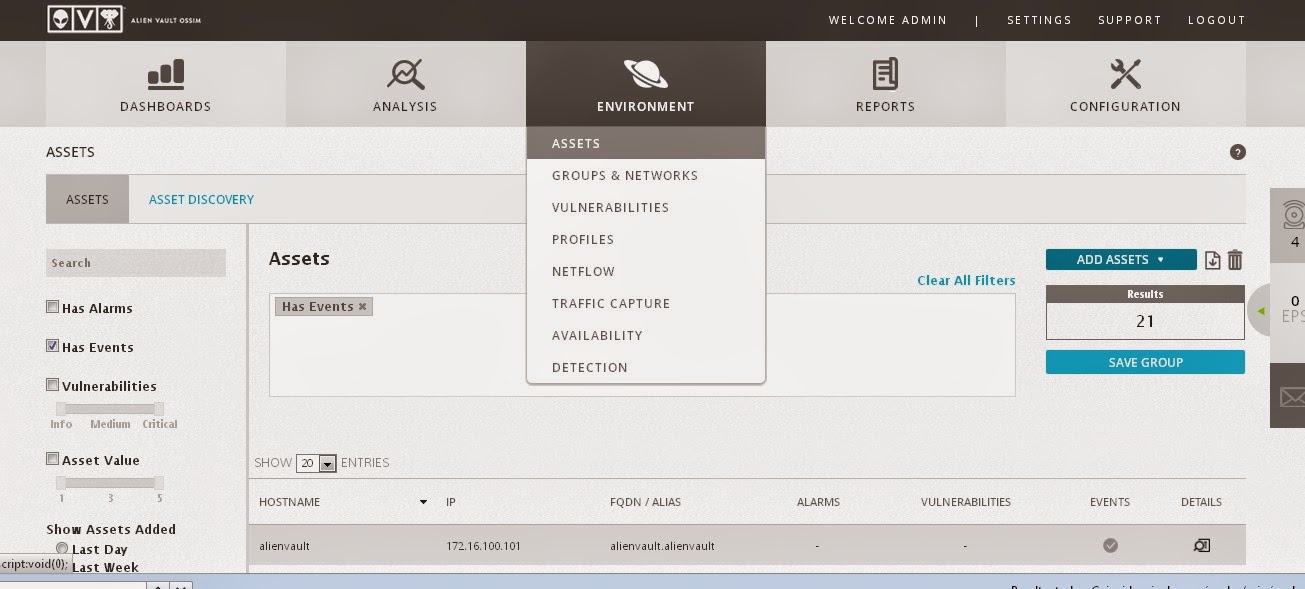

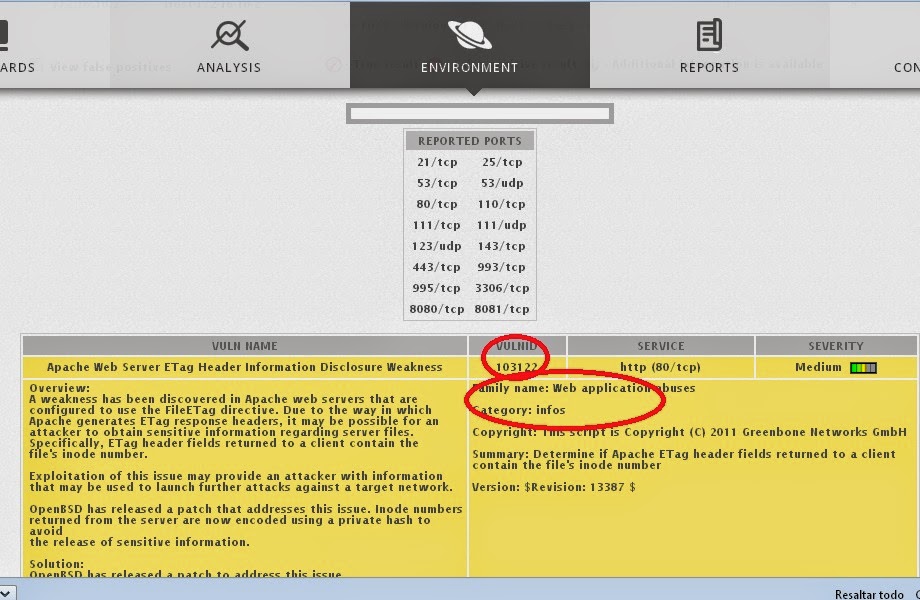

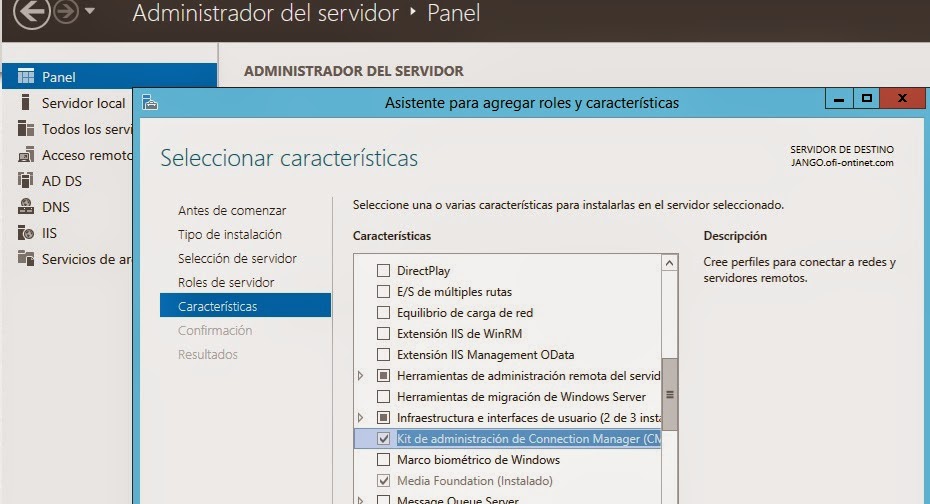

8º artículo de la serie OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 En el artículo de hoy vamos a completar la información que obtuvimos del proceso

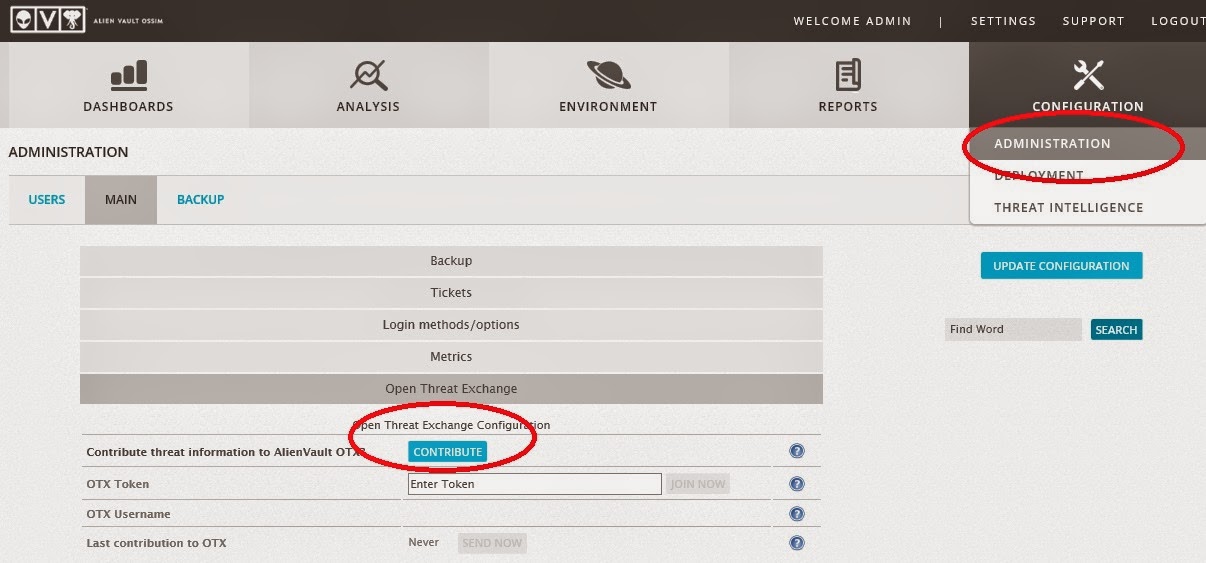

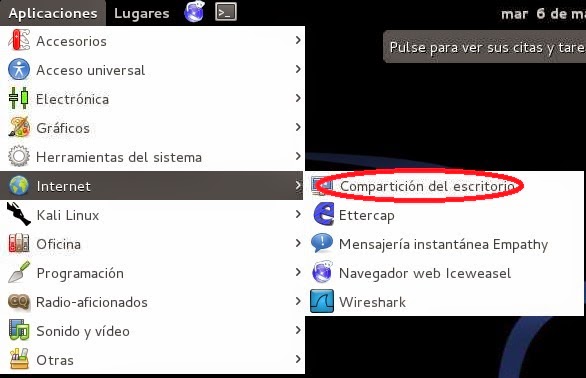

Y ya van siete artículos relacionados con el mundo OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 Una de las opciones que hemos configurado en anteriores capítulos

Y ya van seis artículos relacionados con el mundo OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 En el episodio de hoy vamos a cambiar un poco

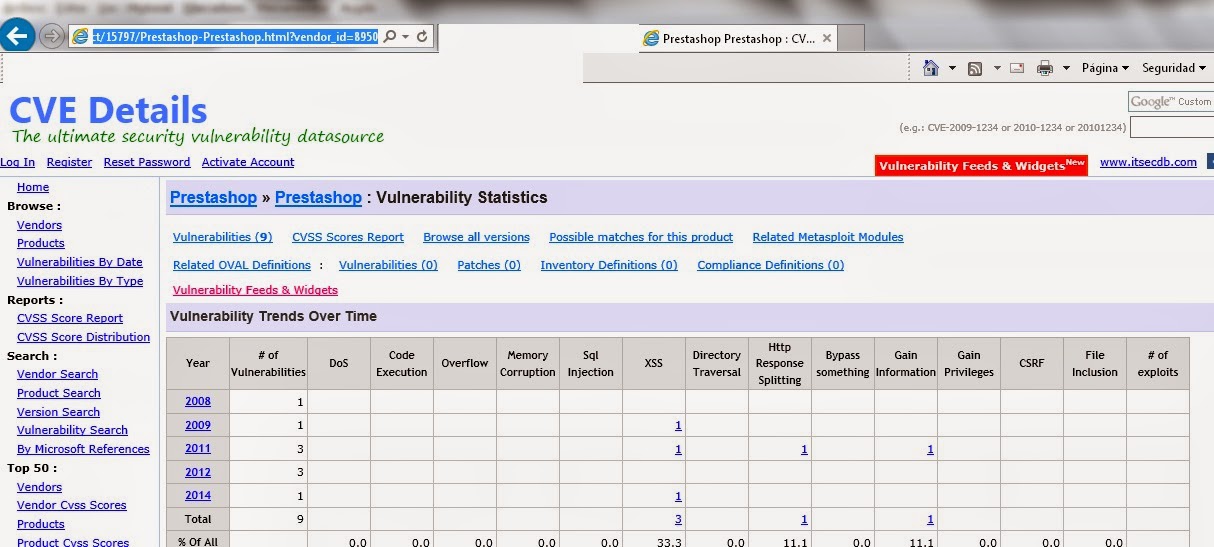

Si tuvieran que preguntarme la principal medida de seguridad a aplicar en mi organización sin duda diría Actualizaciones. Todos lo

Amigos de inseguros, seguimos con la serie de artículos dedicados al mundo SIEM con en software OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 En el capítulo

En el capítulo de Inseguros de hoy seguimos con la serie sobre el mundo SIEM y el uso de la

Considero muy útil este comando a la hora de realizar nuestras auditorías de seguridad para comprobar, en el caso de

En el mundo de la seguridad empresarial el papel del usuario es una pieza clave para el correcto funcionamiento, o

Tercer artículo de la serie sobre OSSIM nuestro framework para realizar nuestras tareas SIEM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 Cuando hablamos de la gestión

En el capitulo de Inseguros de hoy vamos a conocer más un colega de este mundo de la seguridad llamado

Otro artículo sencillo pero muy útil para los que usamos Linux no por el placer de hacerlo, sino por necesidad

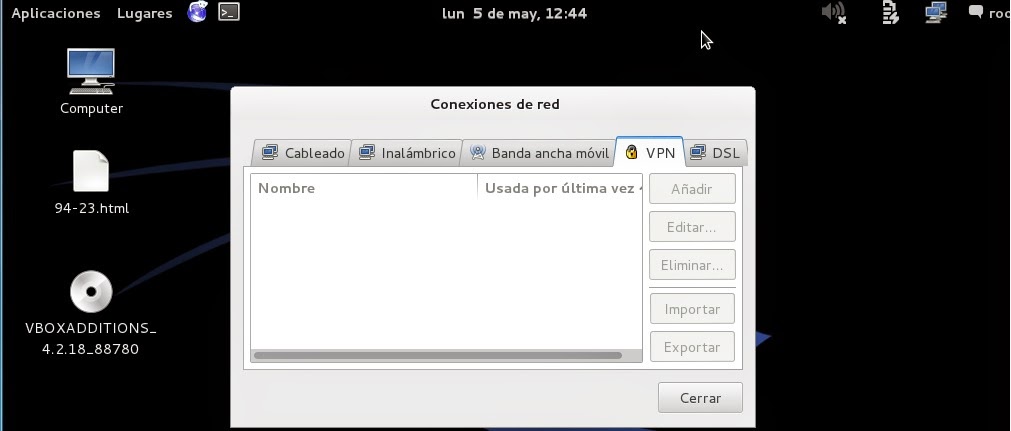

Amigos Inseguros !!! Dentro de nuestros procesos de Pentesting se nos puede presentar la necesidad de acceder a una red