Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Estimados amigos de Inseguros !!! En este artículo vamos a comentar algunas cositas de Blue Team o fortificación de sistemas

Estimados amigos de Inseguros !!! Dentro la ya clásica seria de honeypots, voy a documentar uno de los clásicos que

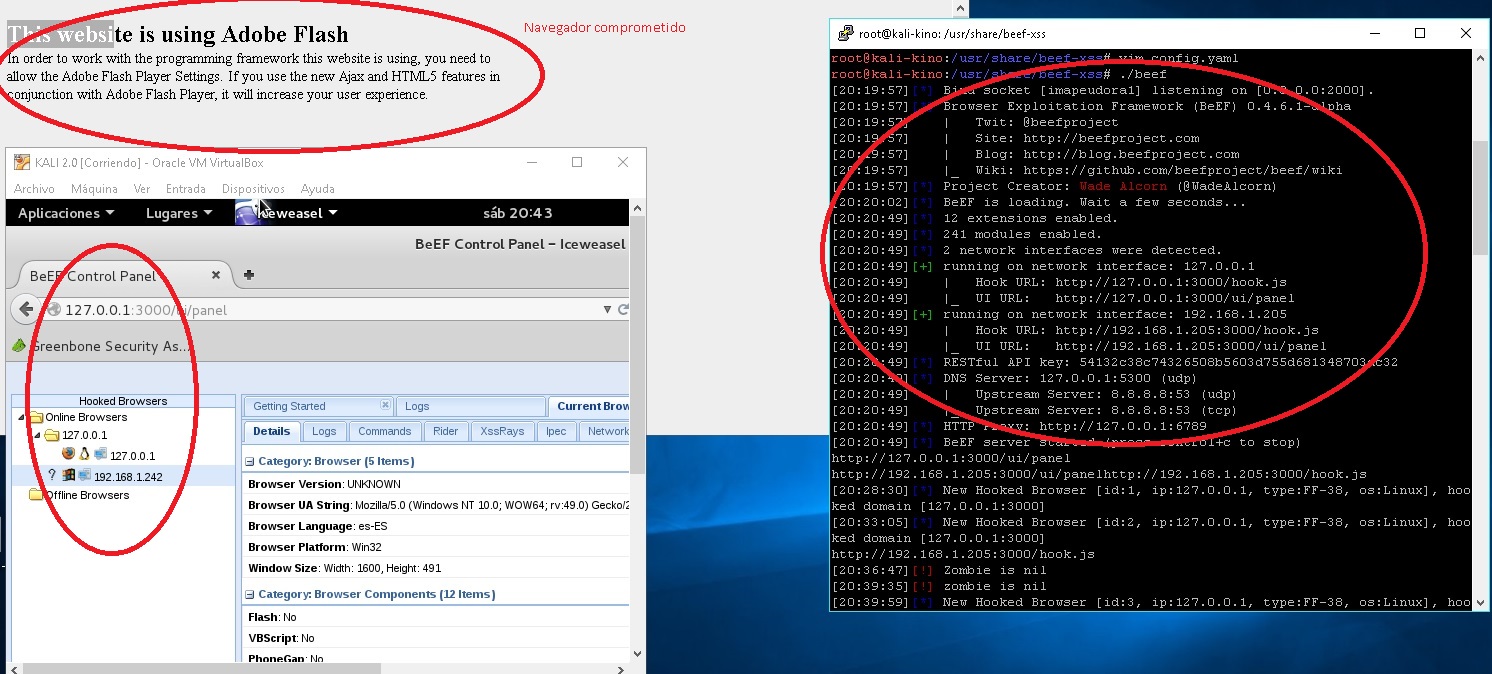

Estimados amigos de Inseguros !!! En este episodio de hoy vamos a hablar de Honeypots !!! Siii ,no es el

Estimados amigos de Inseguros !!! Hemos hablado en este blog en alguna ocasión que otra sobre sistemas Honeypots. Ya sabeis,

Estimados amigos de Inseguros !!! Hemos hablado en numerosas ocasiones en este blog sobre sistemas Honeypots. En concreto en estos

Amigos de Inseguros. Hemos escrito ya algunos artículos sobre Honeypots (1, 2, 3, 4 ,5, 6 , 7. 8 9

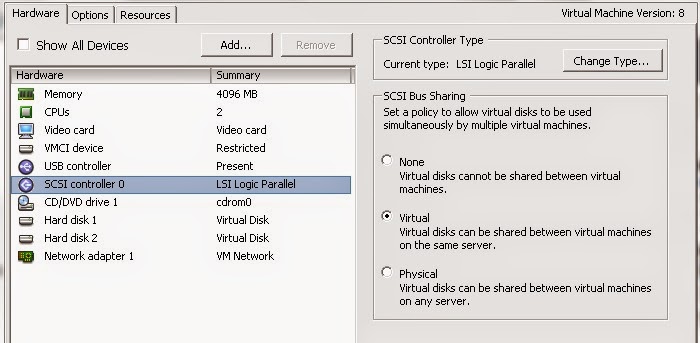

Estimados amigos de inseguros. Después de tantos artículos sobre el asunto de Honeypots, creo que podemos darle forma con un

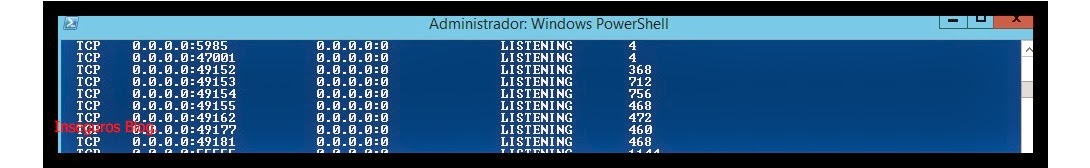

En el artículo de hoy vamos a trabajar con algunos conceptos básicos de Powershell. El Script que os presento se

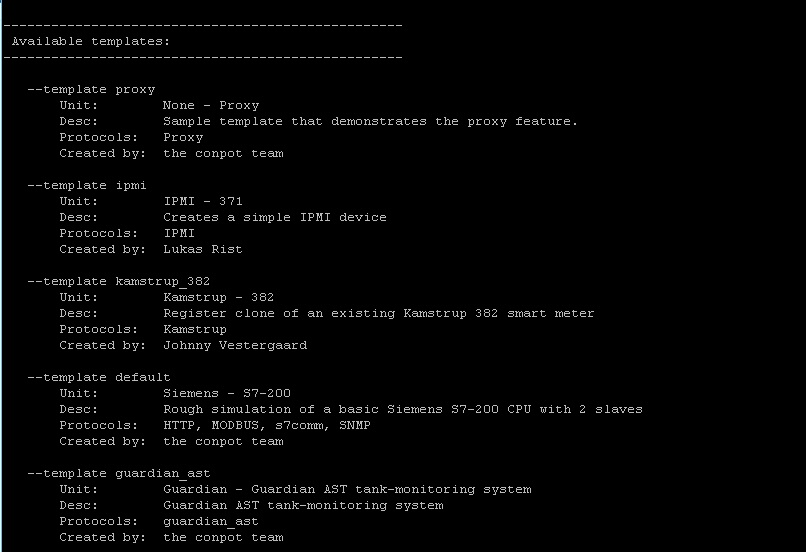

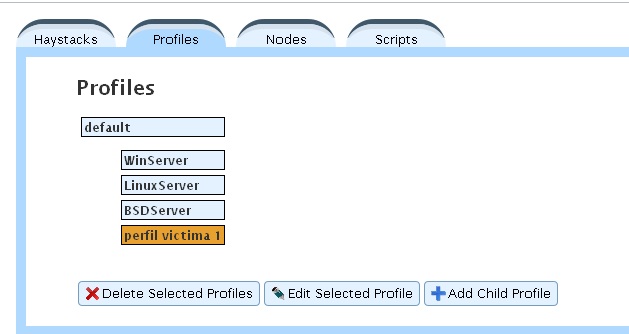

Después de tantos (1, 2, 3, 4 ,5, 6 , 7. 8 9 11) post sobre Honeypots, tantas horas invertidas

Vamos a terminar el post de la instalación de NOVA el décimo primer post sobre Honeypots… He cambiado algunas instrucciones del

Ya hemos hablado bastante bastante bastante en este blog de los HONEYPOTS. HONEYPOTS 1, 2, 3, 4 ,5, 6 , 7 y

NOVA, Network Obfuscation and Virtualized Anti-Reconnaissence, suena bien. Un sistema basado en Honeyd según ellos, con una versión mejorada. Personalmente,