Ya hemos hablado bastante bastante bastante en este blog de los HONEYPOTS.

HONEYPOTS 1, 2, 3, 4 ,5, 6 , 7 y 8

Para los que no habeis seguido la serie.

Un Honeypot es una emulación de un servicio( un servidor ssh que muestra un banner y permite un login),un sistema operativo ( cualquier s.o. con sus típicos puertos abiertos, respuesta de protocolos de red), una red (equipos en rangos ip´s distintos), una aplicación web(un CMS con unos google dorks, on fallos tipo SQLi), etc. El objetivo de un Honeypot puede ser despistar a un atacante, entretener para tomar medidas, estudiar las amenazas que sufre una organización, incluso puede redirigir un supuesto ataque hacia el entorno emulado y así proteger el entorno de producción

En este ocasión vamos a hablar de GlastoPF desarrollado por el Sr.Lukas Rist (glaslos) Twitter.

Un honeypot del tipo aplicación/servidor-web que emula una web con fallos de SQLinyection.

Después de mil pruebas con los desarrolladores y demás expertos, no hemos podido instalarlo en Backtrack ni ubuntu server. Solo hemos sido capaces de hacerlo en Ubuntu desktop.

Empezamos por instalar ANTRL

cd /opt

sudo wget http://www.antlr3.org/download/antlr-3.1.3.tar.gz

sudo tar xzf antlr-3.1.3.tar.gz

cd antlr-3.1.3/runtime/Python

sudo python2.7 setup.py install

Instalamos SKLearn

cd /opt

git clone git://github.com/scikit-learn/scikit-learn.git

cd sc..

python2.7 setup.py install

Seguimos con EVNET.

cd /opt sudo git clone git://github.com/rep/evnet.git cd evnet/ sudo python2.7 setup.py install

Para la instalación del honeypot…

cd /opt

sudo git clone git://github.com/glastopf/glastopf.git

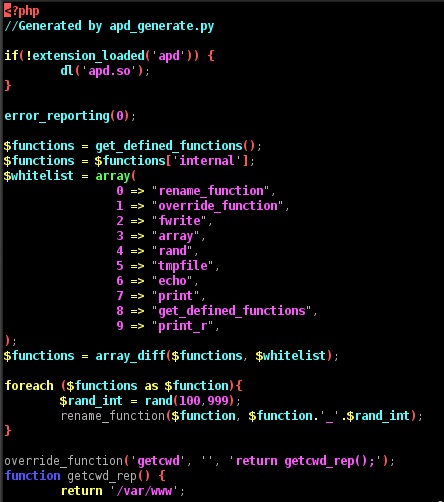

Ahora instalamos APD, un sandbox de funciones especiales de PHP, básicamente esto es lá protección ante nuestro sistema.

cd /opt

sudo git clone git://github.com/glastopf/BFR.git

cd BFR

sudo phpize

sudo ./configure –enable-bfr

sudo make && sudo make install

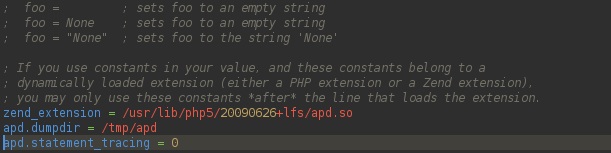

Escribimos en el fichero php.ini /Etc/php5/cli/ lo siguiente:

Comprobamos que anda con php5 –version y nos aparece algo tal que así.

Me muevo al directorio donde bajé Glastopf/Sandbox y ejecuto make. Me crea el fichero de configuración php para usar APD

Estamos calientes calientes !!! nos vamos al directorio de instalación de Glastopf y modificamos el fichero glastopf.cfg (renombrar para dejarlo así, sin dist) para asignarle la ip y puerto del adaptador que queremos usar para el servicio. Repasando ese fichero podemos ver como habilitar la bbdd que queremos usar, sea Mongo como es este caso, o un mysql, etc..

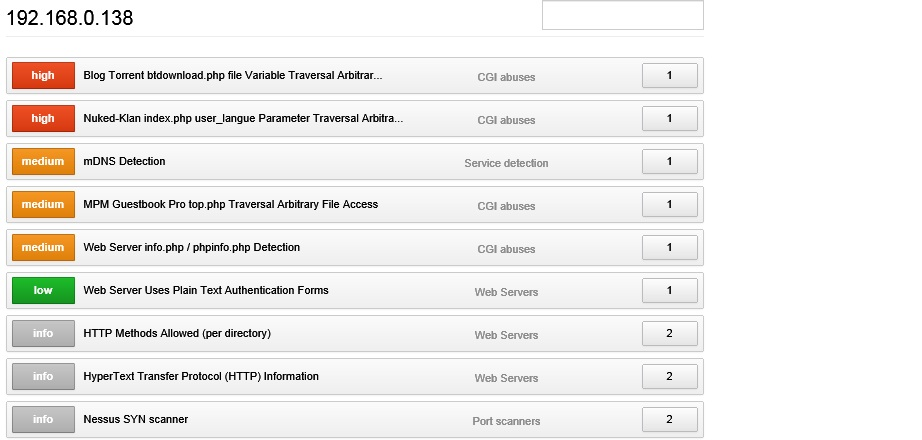

Vamos a ver una ejecución de Glastopf mientras está siendo auditado por Nessus.

Vamos a ver que me va diciendo Nessus sobre el equipo…

Dejamos esto corriendo, intentamos explicar un poco más como funciona este Honeypot en el tema de los SQLi que lo hace distinto, y probamos a realizar inyecciones manuales en otro momento, ya se ha hecho muy largo el post 🙂

Como siempre, gracias por leerme, espero que os guste !!!

THANKS TO MISTER LUKAS RIST & JOHNNY VESTERGAARD