Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Actualizado Constantemente. Hoy se me ha ocurrido la «brillante idea» de compartir con vosotros los últimos libros que me he

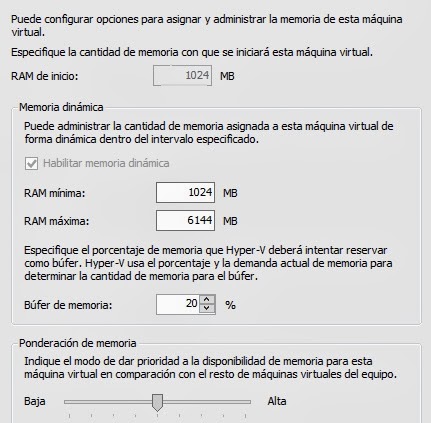

En esta seria serie de post voy a intentar aclarar las típicas dudas sobre la gestión de la memoria en

Recuerdo los tiempos en los que las discusiones sobre tecnologías se basaban en Spectrum o Amstrad. Con el tiempo cambiaron

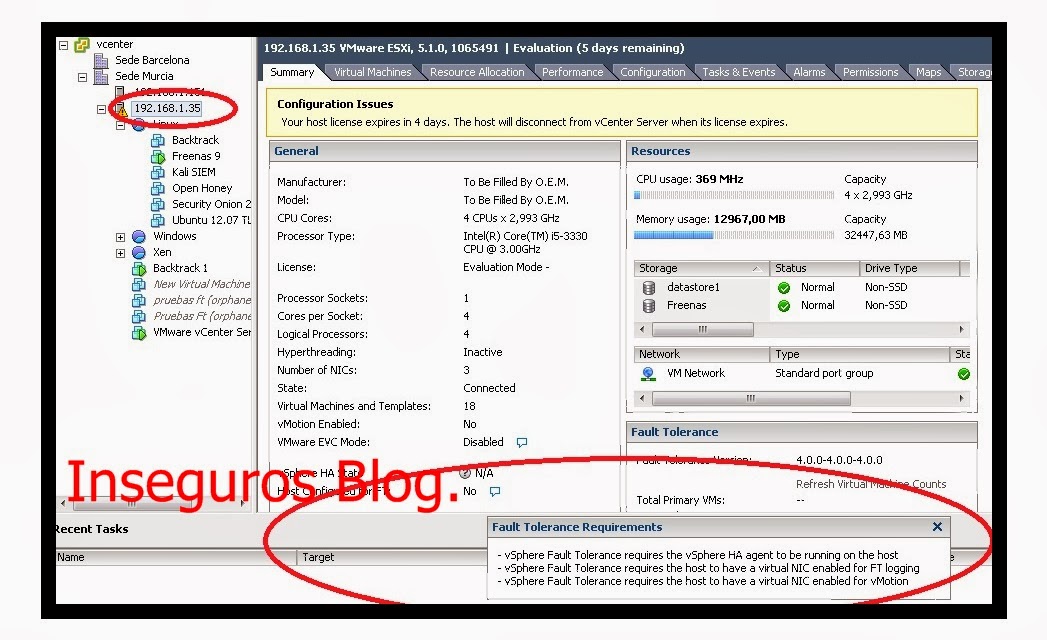

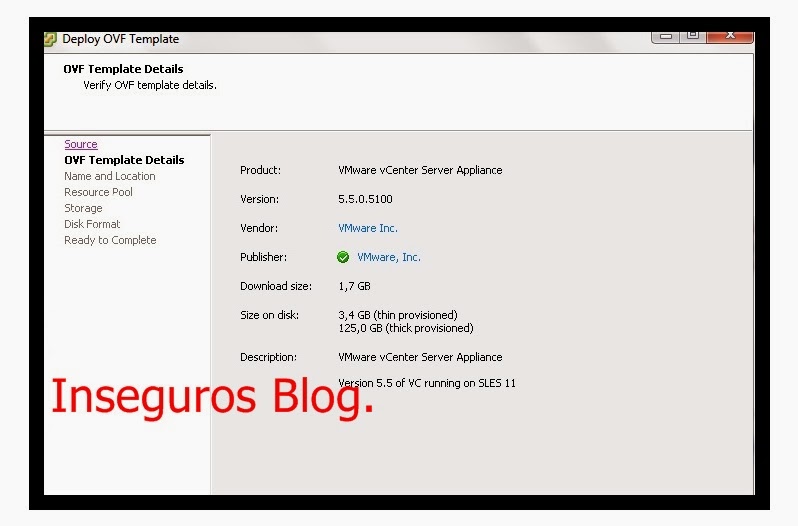

Tras el artículo de como instalar VCenter sobre alguno de los HOSTS que hemos preparado para nuestra Introducción a la

Voy a resumir un poco los últimos artículos de INSEGUROS sobre sistemas para poder poner algo de orden. Si quieres

En el último episodio de Inseguros configuramos un entorno con dos Host ESXi 5.5 compartiendo almacenamiento proporcionado por una SAN

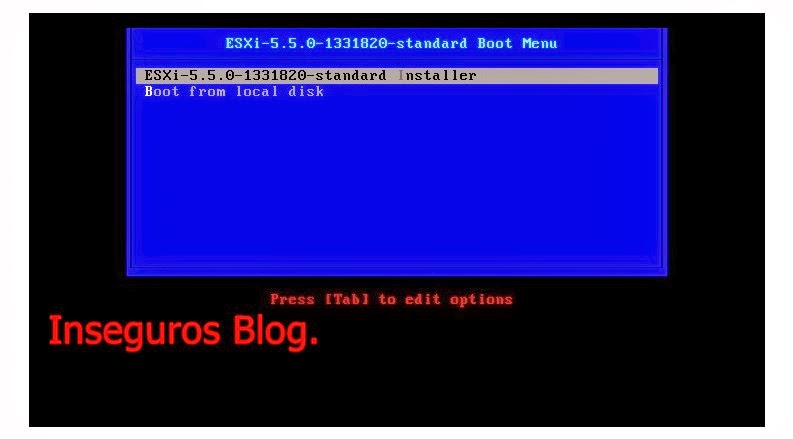

En el post de hoy vamos a iniciar el proceso para crear dos servidores HOST ESXi desde cero. Configuraremos un

Después del éxito del primer artículo para la introducción al mundo de la virtualización, vamos a seguir con la segunda

Seguro que has oído hablar de la virtualización. Seguro que conoces productos para tal menester. Si eres del área de

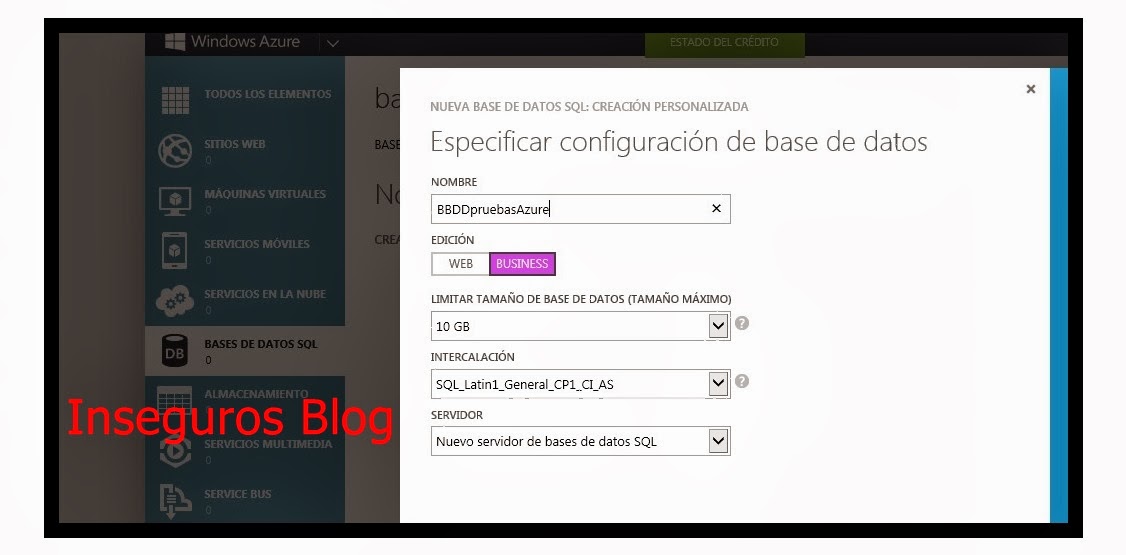

En el post de hoy vamos a trabajar directamente con Windows Azure, la plataforma de nube pública de Microsoft. Con

En el post de hoy vamos a preparar la integración entre los productos que hemos estado comentando en los artículos

Seguimos con la orquestación de sistemas, como empezamos a ver en el primer artículo de la serie. Vamos a realizar