Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Todos sabemos lo doloroso, o no, que es una ruptura nupcial. Días de porno en casa a solas, mas porno,

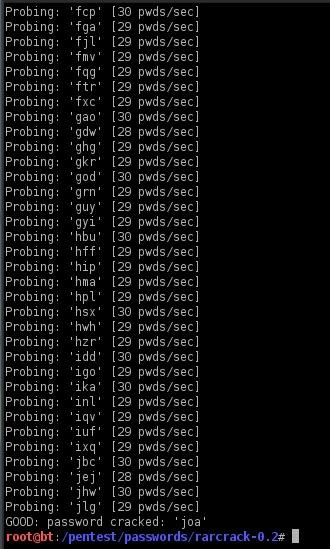

Por todos es sabido que dada la cantidad de contraseñas que manejamos, puede ser muy frecuente que se nos «olvide»

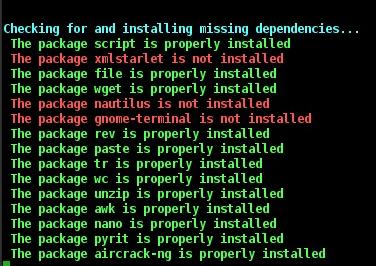

Conoceis este snack? dicen que apenas engorda…Pués vamos a hablar un poco sobre esto. Crunch es una herramienta para la

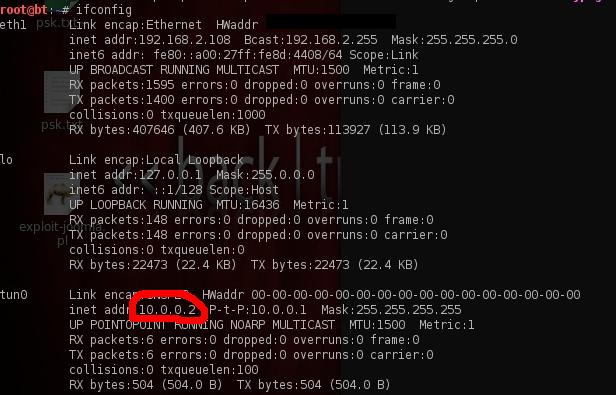

Hace un tiempo que escribí una serie conceptos básicos para el uso de las VPN. Todos las usamos, pero vamos

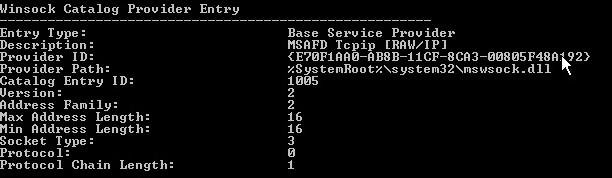

Después del último post sobre Honeyd quedan pendientes varias cosas a tener en cuenta antes de poner en producción nuestro servidor

HoneyPots a la de 1, a la de 2, a la de 3, a la de 4 y ahora a

Hoy vamos a hablar de un honeypot muy interesante a la par de fácil de configurar. Os hablo de The

Seguimos con la fabulosa seria de HoneyPot Easy !! HoneyPot Easy Parte I HoneyPot Easy Parte II HoneyPot Easy Parte

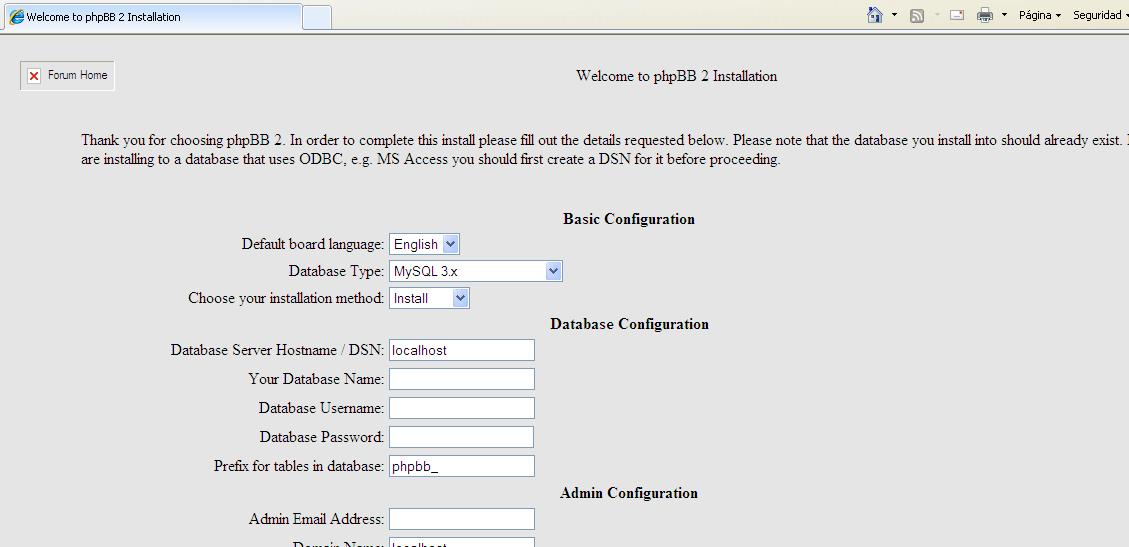

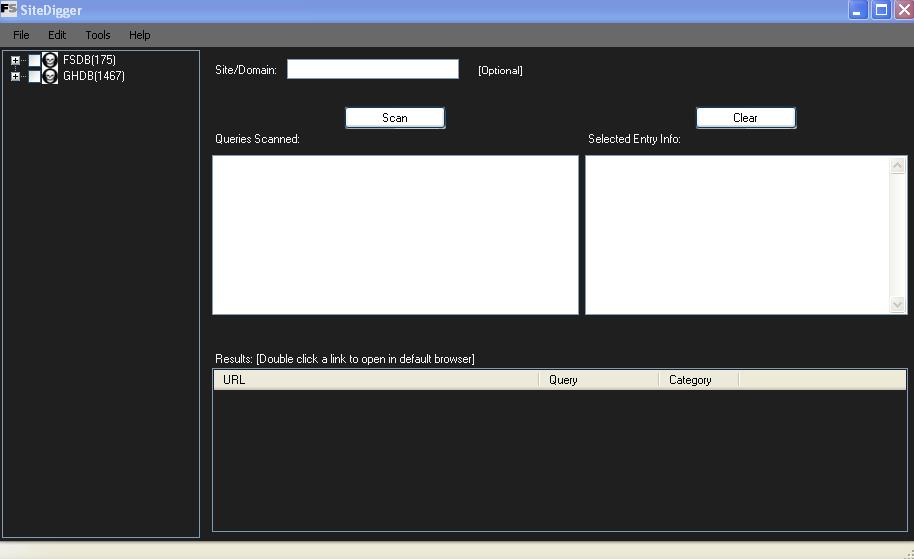

Que Google es una herramienta más, por no decir de las mejores, para el escaneo pasivo de nuestros proyectos de

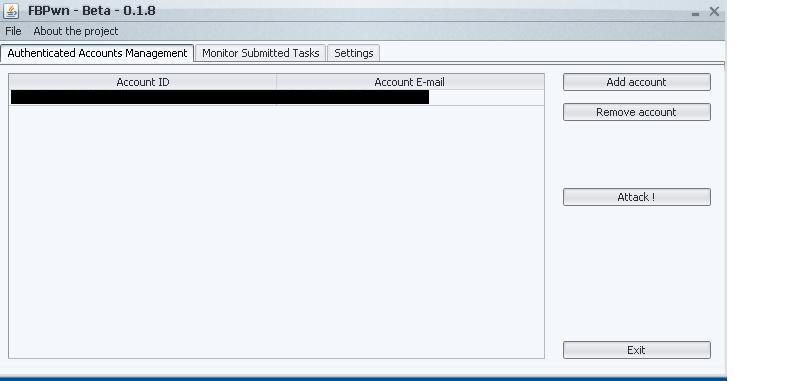

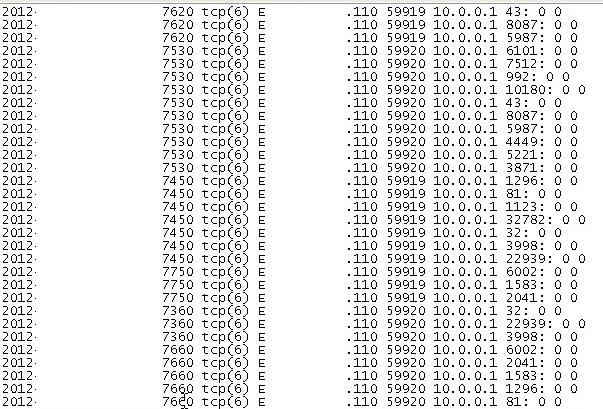

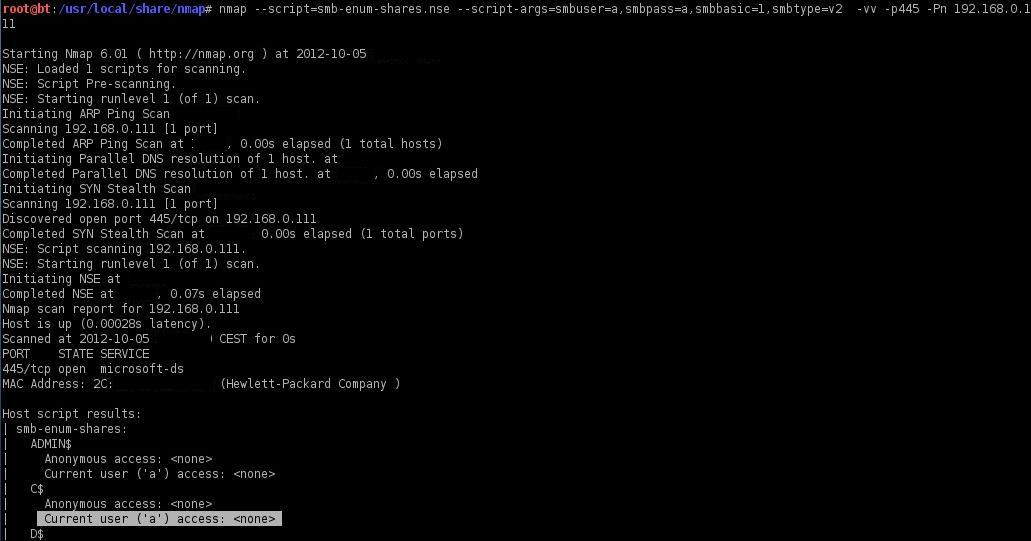

Imaginaros un escenario de pentest, en el que por cualquier medio hemos conseguido una clave de usuario , bien sea

Ya hemos publicado por aquí alguna guía sobre herramientas para la creación de Worslist, como era CEWL, CUPP, who´s your

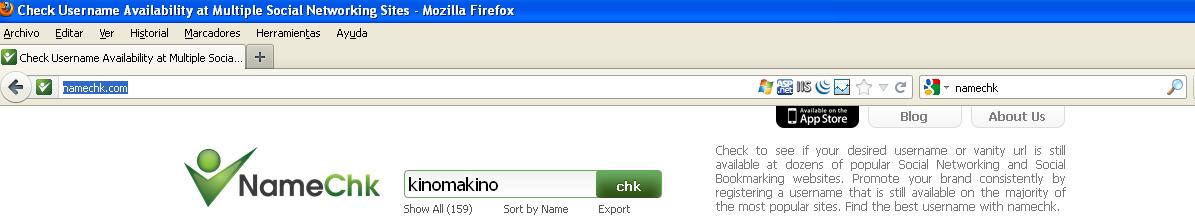

Como hemos hablado en anteriores ocasiones, la fase de recolección de información de inteligencia es muy útil para focalizar nuestros