La ciberseguridad necesita líderes, no técnicos.

Estimados amigos de Inseguros. En esta ocasión, vengo a contaros una pequeña reflexión que llevo en mente estos días. La...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros. En esta ocasión, vengo a contaros una pequeña reflexión que llevo en mente estos días. La...

Como todos sabéis, realizar todas las fases descritas en la literatura en el proceso de auditoría de seguridad o test

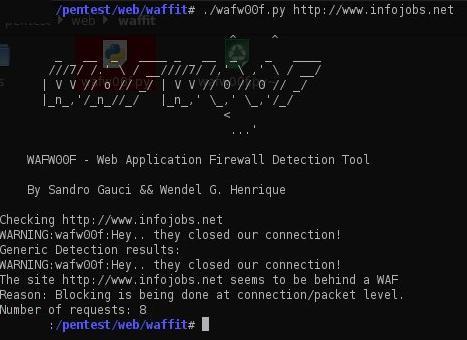

Todos, o «casi todos» tenemos un firewall en nuestras empresas… algunos tenemos un IDS como el cerdito rosita, para detectar

Ayer intenté comentar lo poco que se sobre los balanceadores de carga, intentando aclarar unos cuantos conceptos interesantes, bajo mi

Cuantos servidores mantienen el dominio Microsoft.com? creéis que es un solo servidor, con millones de gigas de ram, para dar

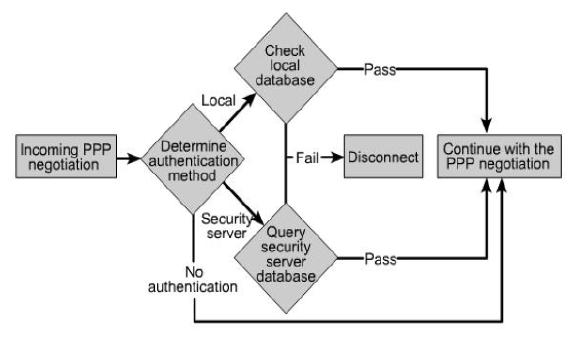

Todos usamos este termino, cuyas siglas significan Virtual Private Network. Todos sabemos mas o menos que son, pero por «debajo»

Si os hago un breve manual de como usar nslookup para realizar transferencias de zona a servidores dns:53 no os

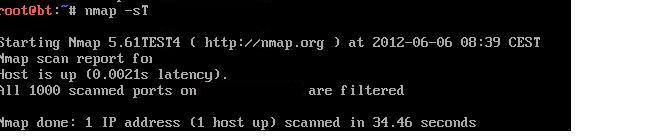

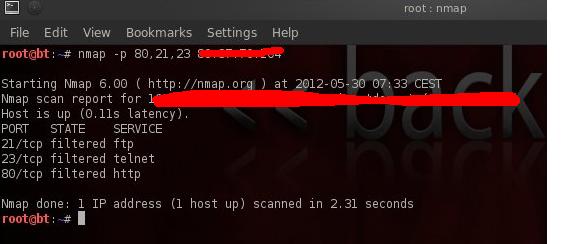

Cuantas noticias habéis leído de la nueva versión de nmap, en concreto la 6? Gracias a la nota de prensa,

Como todos sabéis, SNMP desde sus inicios, fué un protocolo orientado a la administración de dispositivos de red, en la

¿Qué es una vulnerabilidad? ¿De qué tipo pueden ser?. Definimos una vulnerabilidad como un error en un componente informático, que

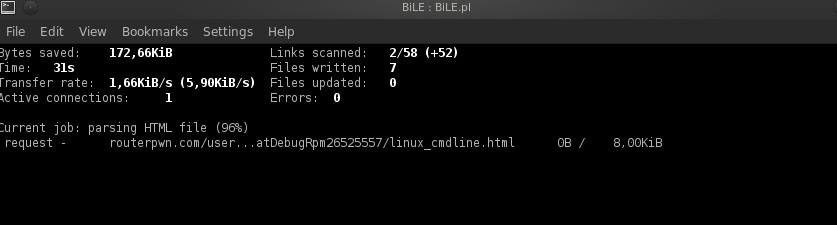

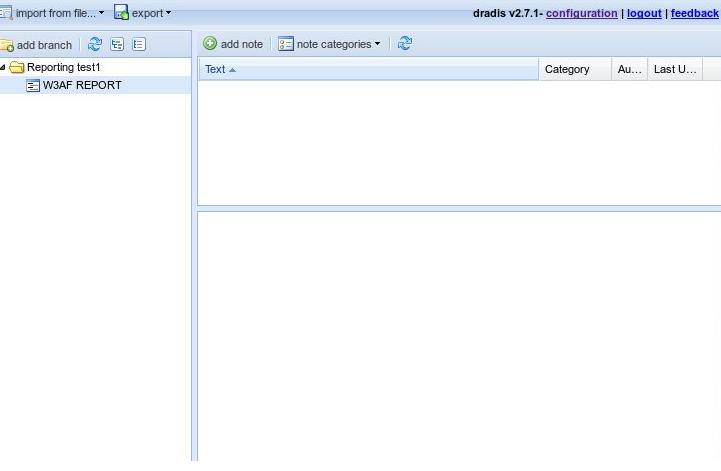

Uno de los retos que mas trabajo me cuesta es el de documentar o mas bien llevar un project line

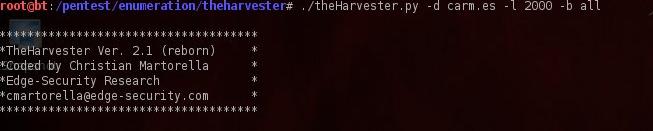

The Harvester, un script sencillo de la mano de la «poco conocida» Edge-Security, que resulta muy interesante en la fase

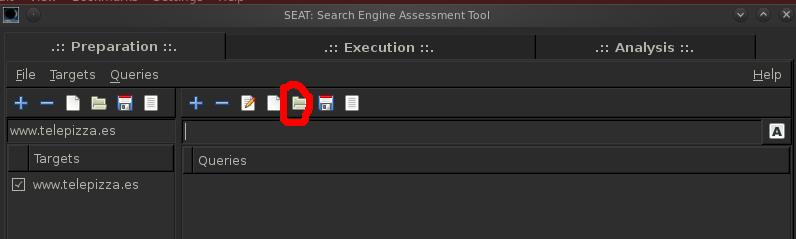

Information Gathering pasivo. Cuando empezamos a «olisquear» que hay detrás de un dominio,es recomendable no empezar por la parte mas