Wazuh y gestión de vulnerabilidades: cómo detectar software vulnerable en un SOC

Estimados amigos de Inseguros !!! Seguimos con Wazuh, ahora toca la gestión de vulnerabilidades. Porque cuando alguien escucha “SIEM”, muchas veces...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con Wazuh, ahora toca la gestión de vulnerabilidades. Porque cuando alguien escucha “SIEM”, muchas veces...

Cuando hablas con la gente sobre tu profesión, una vez descartado el típico soporte técnico-gratuito, y les hablas de la

Seguro que si estás en situación de desempleo como es mi caso pasarás por muchas experiencias frustrantes a la hora

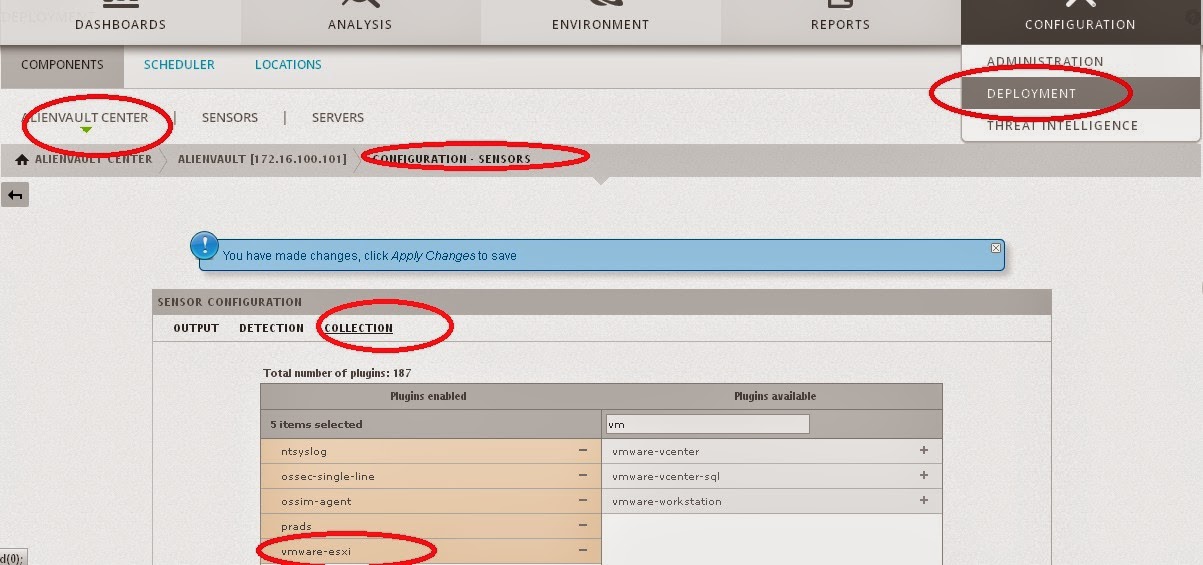

11º artículo de la serie OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 En anteriores artículos hemos visto como agregar fuentes de información a

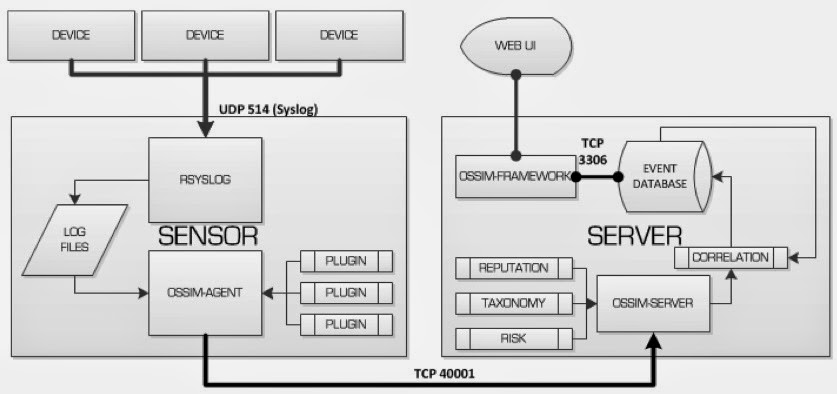

10º artículo de la serie OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 Este artículo quizás podría ser el número uno. En este capítulo

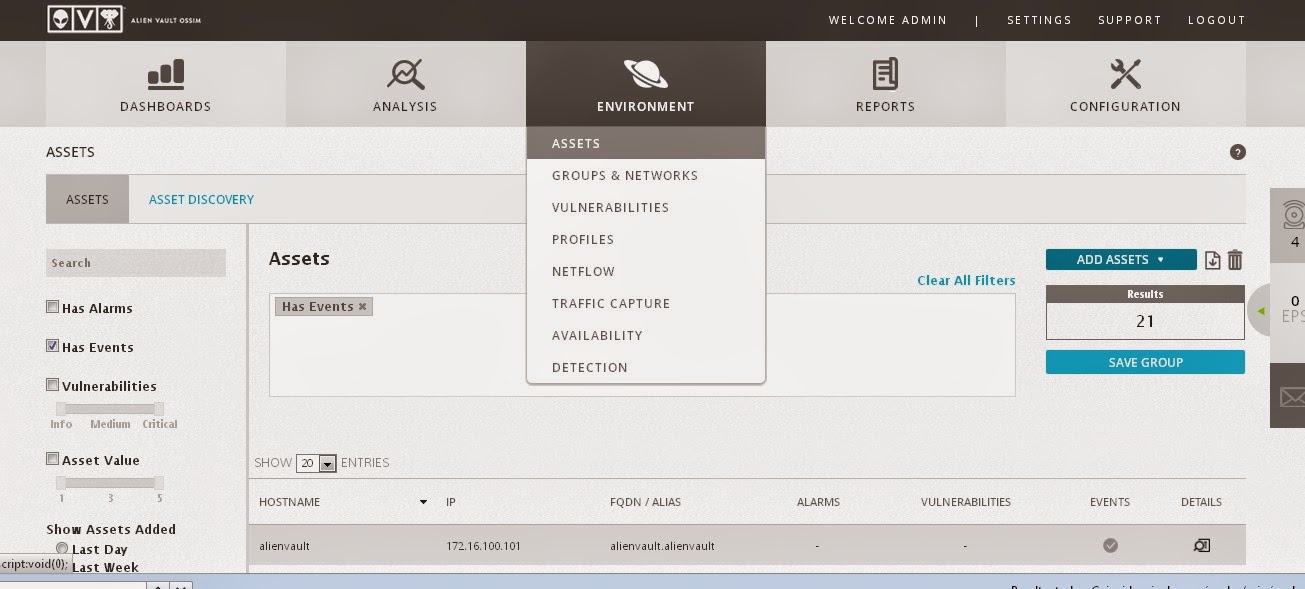

9º artículo de la serie OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 En el artículo de hoy vamos a solucionar un problema que se presenta, al

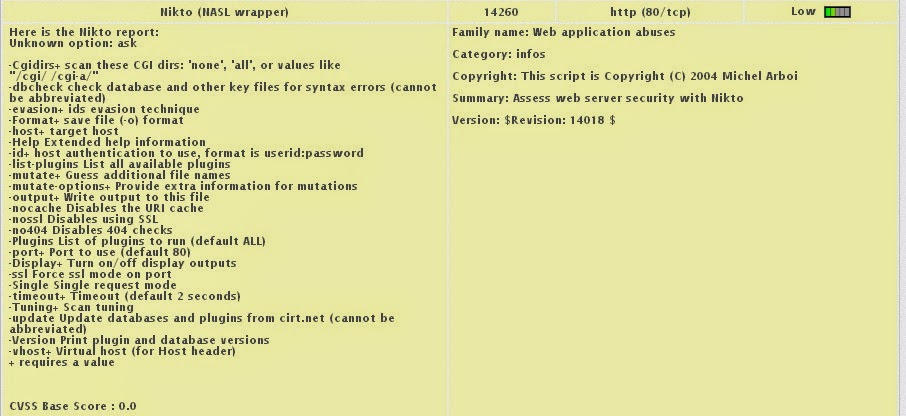

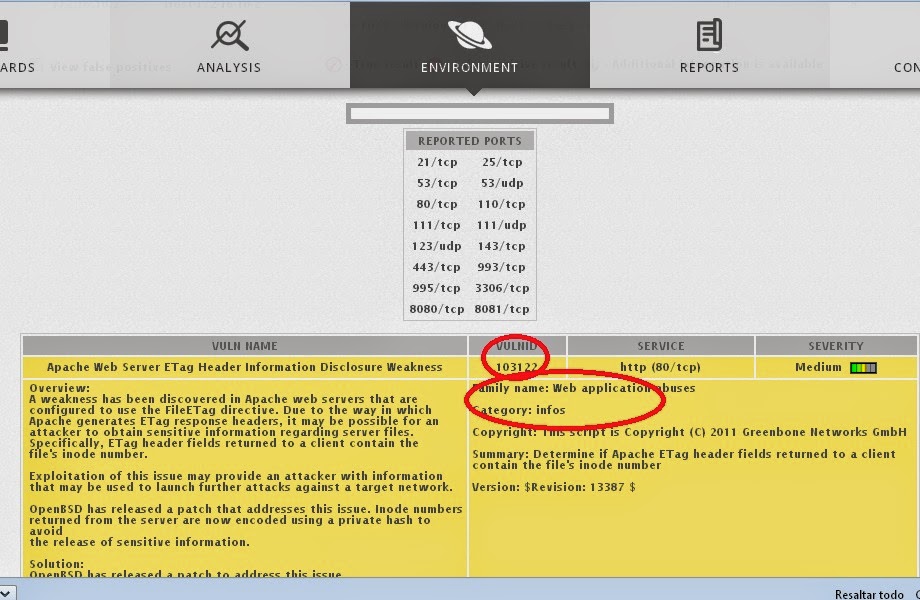

8º artículo de la serie OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 En el artículo de hoy vamos a completar la información que obtuvimos del proceso

Y ya van siete artículos relacionados con el mundo OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 Una de las opciones que hemos configurado en anteriores capítulos

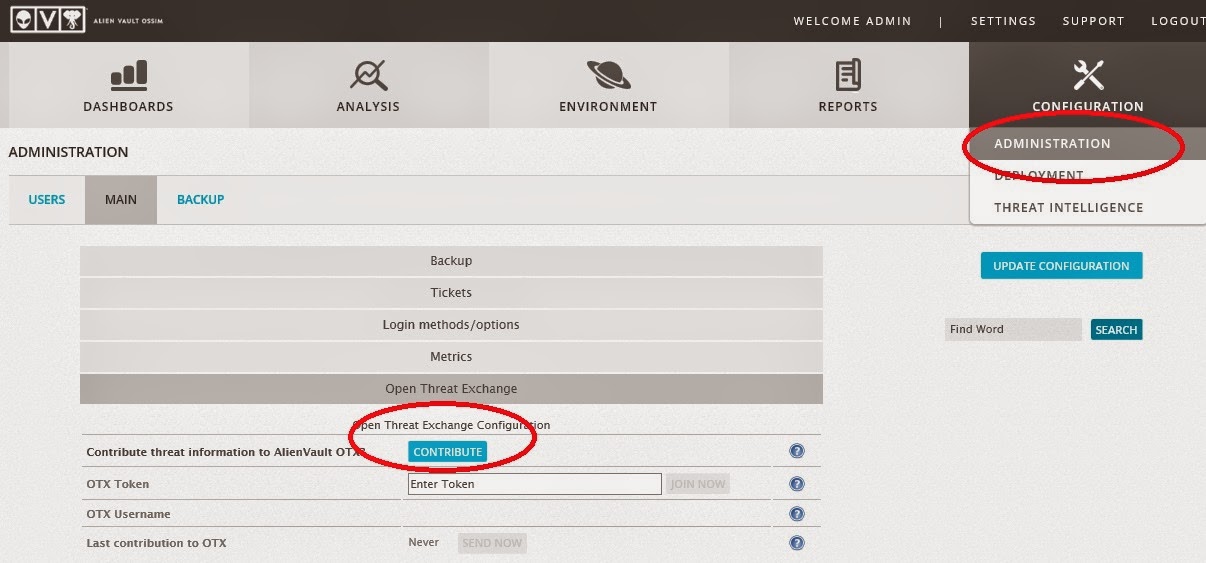

Y ya van seis artículos relacionados con el mundo OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 En el episodio de hoy vamos a cambiar un poco

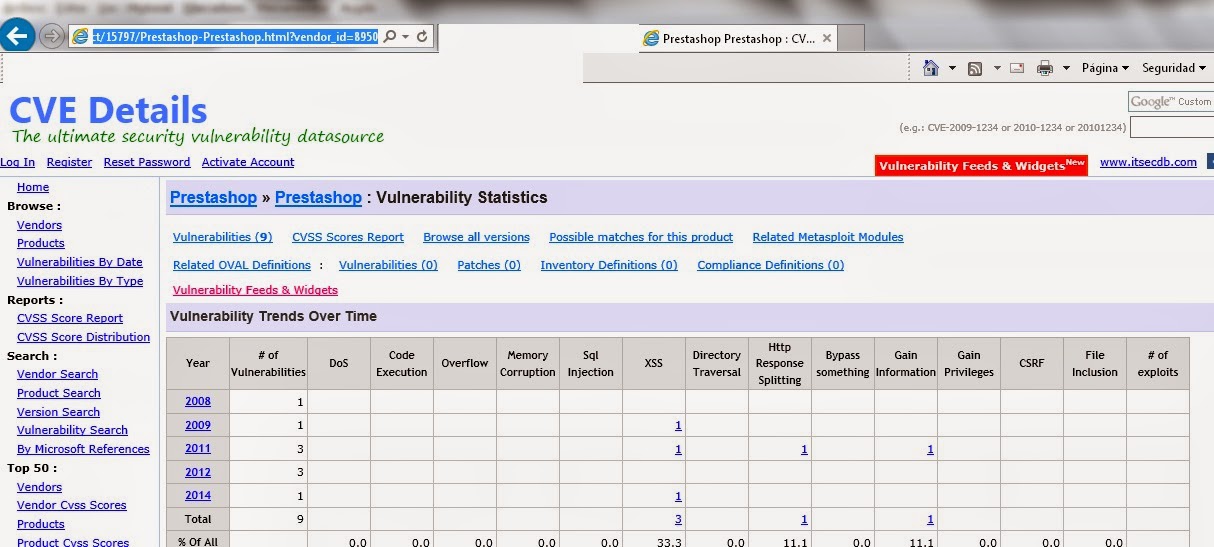

Si tuvieran que preguntarme la principal medida de seguridad a aplicar en mi organización sin duda diría Actualizaciones. Todos lo

Amigos de inseguros, seguimos con la serie de artículos dedicados al mundo SIEM con en software OSSIM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 En el capítulo

En el capítulo de Inseguros de hoy seguimos con la serie sobre el mundo SIEM y el uso de la

Considero muy útil este comando a la hora de realizar nuestras auditorías de seguridad para comprobar, en el caso de