Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Para comprender el funcionamiento básico de un dominio Active Directory tenemos que conocer el funcionamiento de los maestros de operaciones,

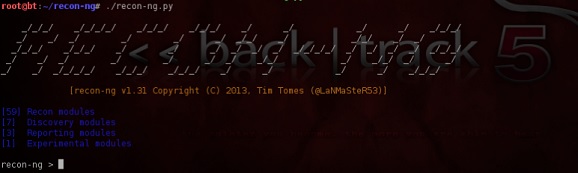

OSINT Open Source Intelligence. Que nombre más cañero !!! Un marco de prácticas y herramientas para recopilar información pública de

Vamos a hablar en este post sobre como restaurar un controlador de dominio en un ambiente Active Directory basado en

Copias de seguridad !! Si la haces 3 veces aparece un personaje de terror tipo Hollywood y se come tus

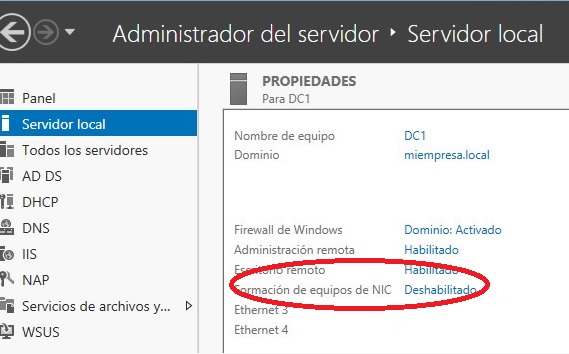

Vamos a configurar un servidor Windows Server 2012 con dos tarjetas de red como una sola conexión. Las razones son

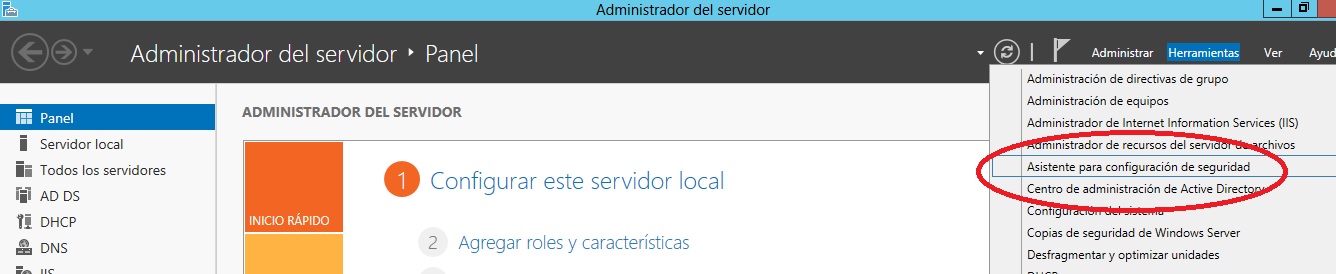

Como hemos visto en anteriores artículos, tenemos varias herramientas para hacernos más fácil la tarea de proporcionar seguridad a nuestros

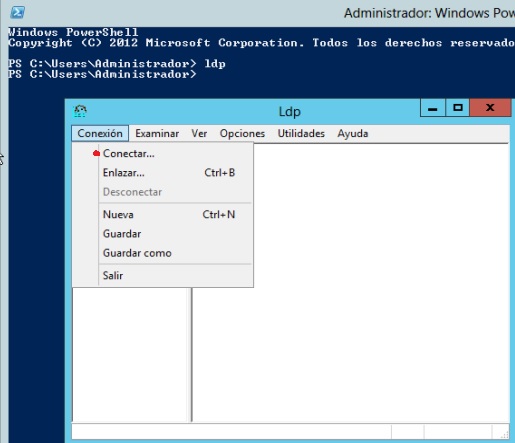

Segunda parte de esta serie de artículos sobre los servidores Windows y su seguridad. Bueno, realmente este es el primero,

Frase celebre en el mundo de la seguridad y los sistemas: Tu sistema será tan bueno y/o seguro como las

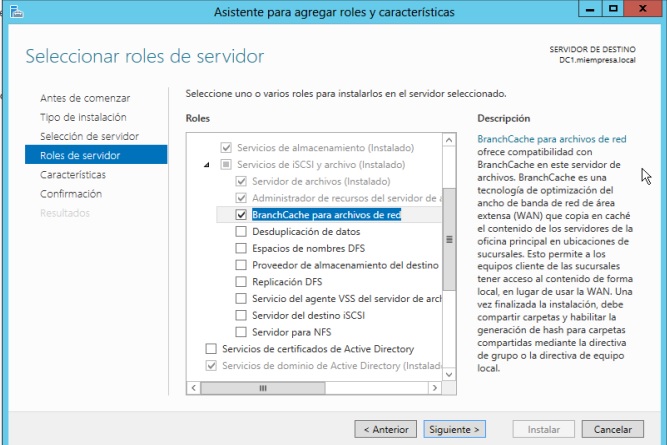

BranchCache es una tecnología implementada en Windows 2008 y Windows 7 para el manejo de datos en ubicaciones remotas. En

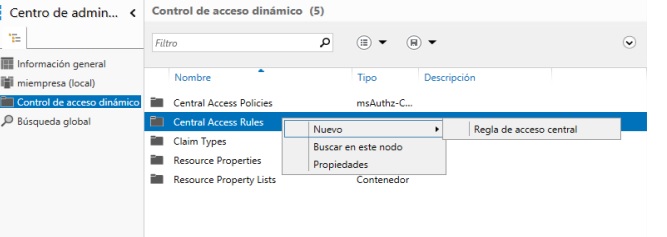

Seguimos con este artículo y vamos a crear valor a la empresa con estas configuraciones que hemos aprendido. Vamos a

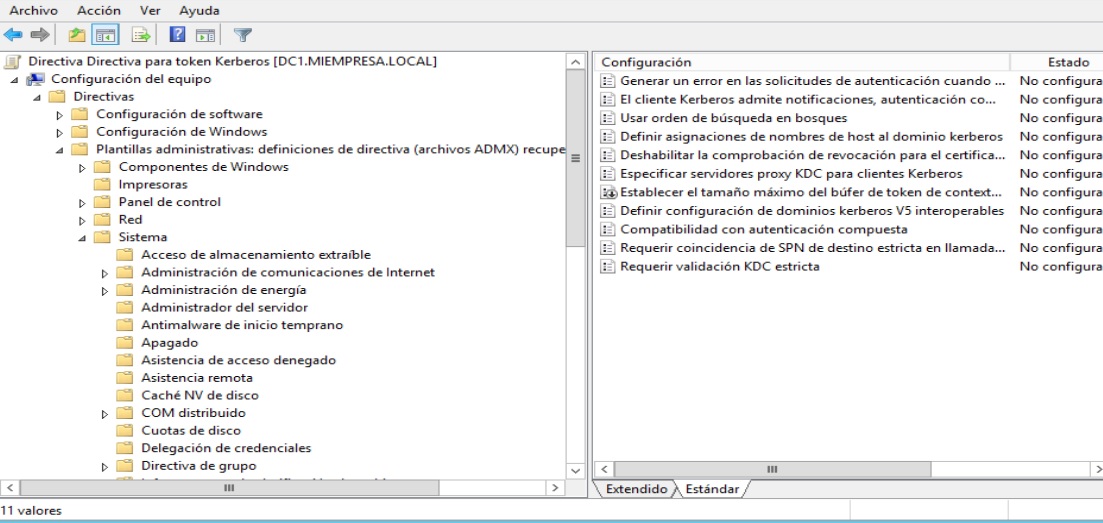

Os ha dado tiempo a preparar vuestras máquinas con lo visto en el anterior capítulo de Tips & Tricks.Token Kerberos,

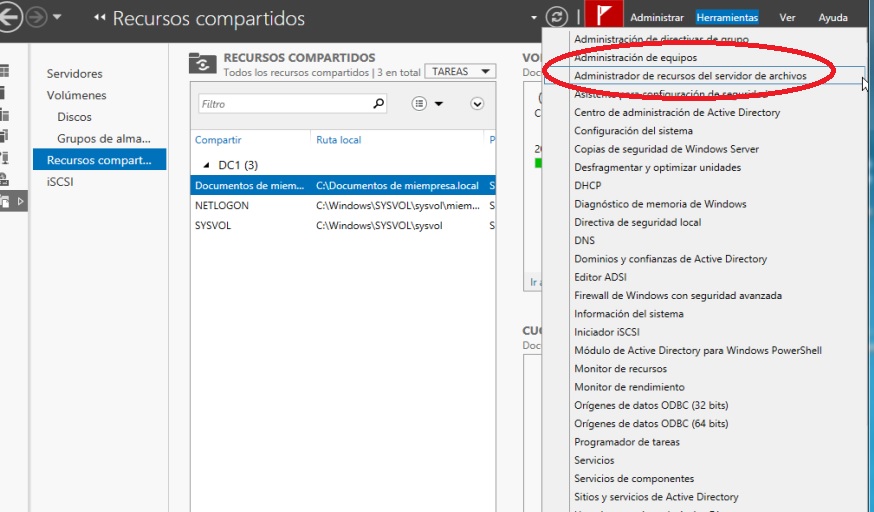

Una de la tareas habituales en el día a día del administrador de sistemas es trabajar con los documentos de