Como

hemos visto en anteriores artículos, tenemos varias herramientas para hacernos

más fácil la tarea de proporcionar seguridad a nuestros servidores WINDOWS

2012.

Ahora

vamos a hablar de las famosas GPO, Group Policy Object. Vamos a mostrar algunos

objetos de directiva de grupo susceptibles a ser configurados para nuestro

propósito. Esto no quiere decir que sean los únicos, ni que tengas que

habilitaros todos, pero seguro que te sirve de guía para adaptar tu

configuración a tus necesidades. Te recomiendo acceder al detalle de cada uno

de ellos (Link Microsoft) para profundizar en su cometido.

|

Enable computer and user accounts to be |

Ahora vamos a ver los grupos Built-in, los creados automáticamente

al introducirnos en un ambiente de Active Directory, que propiedades tienen

marcadas por defecto a nivel de directiva de grupo. EL ARTÍCULO CONTINUA DEBAJO DE LA LISTA.

|

Account or Group |

Default Container, |

Description and |

|

Access |

Built-in Domain-local |

Los miembros de este grupo pueden consultar remotamente atributos de autorización y permisos para los recursos en este equipo. Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Account |

Built-in Domain-local |

Los miembros pueden administrar de usuario de dominio y cuentas de grupo. Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Administrator |

Users Not a |

Cuenta integrada para administrar el dominio. Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Ajustar las cuotas de memoria para un Permitir inicio de sesión local Permitir inicio de sesión a través de Realice una copia de seguridad de Omitir comprobación de recorrido Cambiar la hora del sistema Cambiar la zona horaria Crear un archivo de paginación Crear objetos globales Cree enlaces simbólicos Depurar programas Habilitar cuentas de usuario y de equipo de confianza para Forzar el apagado desde un sistema Suplantar a un cliente tras Aumenta un proceso Aumentar la prioridad de programación Cargar y descargar controladores de Inicie sesión como un trabajo por Administrar registro de auditoría y Modificar valores de entorno del firmware Realizar tareas de mantenimiento Perfil de un solo proceso El rendimiento del sistema Quitar el equipo de la estación de Restaurar archivos y directorios Apague el sistema Tomar posesión de archivos u otros |

|

Administrators |

Built-in Domain-local |

Los administradores tienen Derechos de los usuarios directos: El acceso a este equipo desde Ajustar las cuotas Permitir inicio de sesión local Permitir inicio de sesión a través de Realice una copia de seguridad de Omitir comprobación de recorrido Cambiar la hora del sistema Cambiar la zona horaria Crear un archivo de paginación Crear objetos globales Cree enlaces simbólicos Depurar programas Habilitar cuentas de usuario y de equipo de confianza para Forzar el apagado desde un sistema Suplantar a un cliente tras Aumentar la prioridad de Cargar y descargar controladores de Inicie sesión como un trabajo por Administrar registro de auditoría y Modificar valores de entorno del firmware Realizar tareas de mantenimiento Perfil de un solo proceso El rendimiento del sistema Quitar el equipo de la estación de Restaurar archivos y directorios Apague el sistema Tomar posesión de archivos u otros Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Allowed |

Users Domain-local |

Los miembros de este grupo pueden tener sus contraseñas replican en todos los de sólo lectura Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Backup |

Built-in Domain-local |

Operadores de copia Derechos de los usuarios directos: Permitir inicio de sesión local Realice una copia de seguridad de Inicie sesión como un trabajo por Restaurar archivos y directorios Apague el sistema Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Cert |

Users Domain-local |

Los miembros de este grupo se les permite publicar certificados en el directorio. Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Certificate |

Built-in Domain-local |

Si Servicios de Certificate Server Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Cloneable |

Users Global |

Los miembros de este grupo que Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Cryptographic |

Built-in Domain-local |

Los miembros están autorizados para realizar operaciones criptográficas. Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Debugger |

This is |

La presencia de un grupo de usuarios del depurador indica que las |

|

Denied |

Users Domain-local |

Los miembros de este grupo no pueden tener sus contraseñas replicar en cualquier de sólo lectura controladores de dominio del Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

DHCP |

Users Domain-local |

Los miembros de estegrupo tienenacceso administrativoal servicioDHCPServer. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

DHCP |

Users Domain-local |

Los miembros de estegrupo tienenacceso de sólo lecturaparael servicioDHCPServer. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Distributed |

Built-in Domain-local |

Los miembros deeste grupopuedeniniciar, activar y usarobjetos COMdistribuido en este equipo. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

DnsAdmins |

Users Domain-local |

Los miembros de estegrupo tienenacceso administrativo alservicio del servidor DNS. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

DnsUpdateProxy |

Users Global |

Los miembros de estegrupo sonlos clientes DNSque se les permiterealizar actualizaciones Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Domain |

Users Global |

Administradores designadosdel dominio; Administradores de dominioes un miembro decadadominiounido al grupode administradores localesdel equipoy recibelos derechosy permisos concedidosal grupode administradores locales, además de grupo de administradoresdel dominio. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Ajustar las cuotas dememoria para un proceso Permitirinicio Permitir inicio de sesióna través de Serviciosde Escritorio remoto Realice una copiade seguridad de archivosy directorios Omitir comprobación de recorrido Cambiarla Cambiar la zona horaria Crearun Crear objetos globales Cree enlaces simbólicos Depurarprogramas Habilitarcuentas Forzar el apagadodesde un sistema remoto Suplantar a uncliente tras Aumentaunprocesoconjunto de trabajo Aumentarla Cargar ydescargar Inicie sesión comoun trabajo por lotes Administrarregistro de auditoría yseguridad Modificarvalores Realizar tareasde mantenimientodel volumen Perfil deun El rendimiento del sistema Quitar el equipode la estación deacoplamiento Restaurar archivosy directorios Apague el sistema Tomar posesión dearchivos u otros objetos |

|

Domain |

Users container Global security group |

Todas Por defectoderechos de usuariodirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Domain |

Users Global |

Todos loscontroladores de dominio deldominio. Nota: Los controladores de dominionoes miembrodel grupoEquipos del dominio. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Domain |

Users Global |

Todos los huéspedesen el dominio Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Domain |

Users Global |

Todos losusuariosenel dominio Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Enterprise |

Users container Universal |

Administradores de organizacióntienenpermisos para cambiarlos valores de configuraciónde todo el bosque, Administradores de organizaciónes miembro delgrupo de administradoresde cadadominio yrecibelos derechosy permisos concedidosa ese grupo. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Ajustar las cuotas dememoria para un proceso Permitirinicio Permitir inicio de sesióna través de Serviciosde Escritorio remoto Realice una copiade seguridad de archivosy directorios Omitir comprobación de recorrido Cambiarla Cambiar la zona horaria Crearun Crear objetos globales Cree enlaces simbólicos Depurarprogramas Habilitarcuentas Forzar el apagadodesde un sistema remoto Suplantar a uncliente tras Aumentaunprocesoconjunto de trabajo Aumentarla Cargar ydescargar Inicie sesión comoun trabajo por lotes Administrarregistro de auditoría yseguridad Modificarvalores Realizar tareasde mantenimientodel volumen Perfil deun El rendimiento del sistema Quitar el equipode la estación deacoplamiento Restaurar archivosy directorios Apague el sistema Tomar posesión dearchivos u otros objetos |

|

|

Users Universal |

Este grupo contienelas cuentas de todosde sólo lecturacontroladores de dominio delbosque. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Event Log |

Built-in Domain-local |

Los miembros deeste grupopueden leerenlos registros de sucesosen los controladores dedominio. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Group |

Users Global |

Los miembros de estegrupo pueden creary modificarobjetosde directiva de grupoen el dominio. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Guest |

Users Not a |

Estaes la única cuentaen un dominio deADDSque notienen losusuarios autenticadosSIDañadidoa sutoken de acceso.Por lo tanto, todos los recursosque están configurados parapermitir el acceso algrupo Usuarios autenticadosno se podrá accedera esta cuenta.Estecomportamiento noes el caso delos miembros delos Invitadosde dominioy gruposinvitados,sin embargo,son miembrosde esos grupostienen elusuarios autenticadosSIDañadido a sustokens de acceso. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Omitir comprobación Aumentaunprocesoconjunto de trabajo |

|

Guests |

Built-in Domain-local |

Los huéspedes tienen el mismo acceso que los miembros del grupo de usuarios de forma predeterminada, a excepción de la Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Hyper-V Administrators (Windows Server 2012) |

Built-in container Domain-local security group |

Los miembros de este grupo tienen acceso completo y sin Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

IIS_IUSRS |

Built-in Domain-local |

Incorporado en el grupo que utiliza Internet Information Services. Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Incoming |

Built-in Domain-local |

Los miembros de este grupo pueden crear entrantes unidireccionales a este bosque. (Creación Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Krbtgt |

Users container Not a |

La cuenta krbtgt es Derechos del usuario: N / A |

|

Network |

Built-in Domain-local |

Los miembros de este Derechos de los usuarios directos: Heredado derechos de usuario: El acceso a este equipo desde Agregar estaciones Omitir comprobación de recorrido Aumenta un proceso |

|

Performance |

Built-in Domain-local |

Los miembros deeste grupo puedenprogramarel registro decontadores de rendimiento, permitirá a los proveedoresde seguimientoyrecopilar seguimientosde eventosa nivel local comoa través de accesoremoto al ordenador. Derechos de los usuariosdirectos: Inicie sesión comoun trabajo por lotes Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Performance |

Built-in Domain-local |

Los miembros deeste grupo puedenacceder a los datosdel contador de rendimientoa nivel localcomo a distancia. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Pre-Windows 2000 |

Built-in Domain-local |

Estegrupo existepara la compatibilidad consistemas operativosanterioresa Windows2000 Server, que proporciona la capacidaddelos miembrospara leer la informaciónde usuarioy de grupoen el dominio. Derechos de los usuariosdirectos: El accesoa Omitir comprobación Heredadoderechos Agregar estaciones de trabajoal dominio Aumentaunprocesoconjunto de trabajo |

|

Print |

Built-in Domain-local |

Los miembros deeste grupo puedenadministrarlas impresorasde dominio. Derechos de los usuariosdirectos: Permitirinicio Cargar ydescargar Apague el sistema Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

RAS and |

Users Domain-local |

Los servidores deeste grupo puedenleer las propiedadesde acceso remotoenlas cuentas de usuarioen el dominio. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

RDS |

Built-in Domain-local |

Los servidores deestegrupo ejecutanmáquinasvirtualesy sesionesde acogidadonde los usuarios deprogramas deRemoteAppy escritorios virtualespersonalescorren. Estegrupo necesitaser pobladoen servidores que ejecutanAgente de conexión. Servidores host desesión de Escritorio remotoy servidoreshost de virtualización deEscritorio remotoutilizados en laimplementacióndeben estar eneste grupo. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

RDS |

Built-in Domain-local |

Los servidores deeste grupopueden realizar accionesadministrativas de rutinaen los servidores deServicios de Escritorio remotoen ejecución.Estegrupo necesitaser pobladoen todos los servidoresen unaimplementación de Servicios deEscritorio remoto.Losservidores que ejecutanel serviciode administración centralRDSdeben incluirse eneste grupo. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

RDS |

Built-in Domain-local |

Los servidores deeste grupopermiten a los usuariosde los programas deRemoteAppy escritorios virtualespersonales,el acceso aestos recursos.EnInternetorientada aldespliegue, estos servidores se despliegantípicamente enuna red EDGE. Estegrupo necesitaser pobladoen servidores que ejecutanAgente de conexión. Servidores depuerta de enlace deEscritorio remoto yservidores de accesoweb de Escritorio remotoutilizados enel desplieguenecesidad deestar en este grupo. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Read-only |

Users Global |

Este grupo contienetodos losde sólo lecturacontroladores de dominio deldominio. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Remote |

Built-in Domain-local |

Los miembros deeste grupose les concede elderecho de iniciar sesiónde forma remota utilizandoRDP. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Remote |

Built-in Domain-local |

Los miembros deeste grupo puedenacceder a los recursosde WMIa través de protocolosde gestión (comoWS-Management a través del servicioWindows RemoteManagement). Esto se aplica sóloa losespacios de nombres WMIque conceden accesoal usuario. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Replicator |

Built-in Domain-local |

Admitela replicaciónde archivos heredadoen un dominio. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Schema |

Users Universal |

Administradores de esquemason los únicos usuariosque pueden hacermodificaciones en elesquema de ActiveDirectory,y sólosi el esquemaestáhabilitada para escritura. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Server |

Built-in Domain-local |

Los miembros deeste grupo puedenadministrar los servidoresde dominio. Derechos de los usuariosdirectos: Permitirinicio Realice una copiade seguridad de archivosy directorios Cambiarla Cambiar la zona horaria Forzar el apagadodesde un sistema remoto Restaurar archivosy directorios Apague el sistema Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Terminal |

Built-in Domain-local |

Los miembros deeste grupopueden actualizarlas cuentas de usuarioen ActiveDirectory coninformación sobrela emisión de licencias, con el fin derastrear y reportarTSCAL por usuario deuso Por defectoderechos de usuariodirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

Users |

Built-in Domain-local |

Los usuarios tienenpermisosque les permitenleermuchos objetosy atributosen ActiveDirectory,si bien no puedencambiar Derechos de los usuariosdirectos: Aumentaunprocesoconjunto de trabajo Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido |

|

Windows |

Built-in Domain-local |

Los miembros de estegrupo tienen accesoal atributotokenGroupsGlobalAndUniversalcalculadasobre los objetosde los usuarios Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

|

WinRMRemoteWMIUsers_ |

Users Domain-local |

Los miembros deeste grupo puedenacceder a los recursosde WMIa través de protocolosde gestión (comoWS-Management a través del servicioWindows RemoteManagement). Esto se aplica sóloa losespacios de nombres WMIque conceden accesoal usuario. Derechos de los usuariosdirectos: Ninguno Heredadoderechos El accesoa Agregar estaciones Omitir comprobación de recorrido Aumentaunprocesoconjunto de trabajo |

Una de las características de la pertenencia a estos grupos

protegidos por defecto por el sistema operativo es que pueden ser modificadas,

ya que al poseer el permiso de poder modificar el propietario del objeto,

pueden aplicarse los permisos que quieran. Existe un proceso continuo por parte

de Active Directory encargado de garantizar la correcta aplicación de los

permisos de los grupos protegidos, revocando cualquier cambio auto-configurado

por algún miembro de estos grupos.

Este proceso, llamado SDProp almacena los permisos

«tipo» descritos a continuación para las cuentas protegidas del

sistemas, dentro de Active Directory como un objeto, denominado ADMINSDHolder.

SDProp lo que hace es comparar los permisos de las cuentas

pertenecientes a los grupos restringidos, con la definición de estos permisos

ubicada en AdminSdHolder, cada 60 minutos. Lo realiza contra el servicio de

emulación PDC (PDC Emulator) En caso de que algún usuario perteneciente a uno

de estos grupos haya cambiado algún permiso de su configuración de usuario, el

proceso SDProp volverá a dejar al usuario con los permisos definidos en

ADMINSDHolder.

SDProp también es encargado de replicar la información de

los SID entre controladores de dominio.

Imaginamos un caso hipotético. Tenemos una UO (usuarios de

Madrid)en la cual hemos delegado, como administradores del dominio, en un

usuario. Imaginamos que por cualquier motivo, se mueve el usuario administrador

del dominio a esa UO (porque se mueve de Murcia a Madrid) El usuario creado

para administrar la UO podría cambiar la clave del usuario Administrador del

dominio, por herencia? SDProp mitiga estos casos.

Para cambiar el parámetro de tiempo de búsqueda de «sintonía»

entre los permisos debemos entrar en HKLMSYSTEMCurrentControlSetServicesNTDSParameters.

y modificar la clave, en segundos, the AdminSDProtectFrequency.

Cambiar este valor a un intervalo menor de búsqueda va a

garantizar mayor coherencia a los permisos de nuestras cuentas dentro de grupos

privilegiados, pero irá en detrimento del rendimiento de la red por las

constantes búsquedas y cambios.

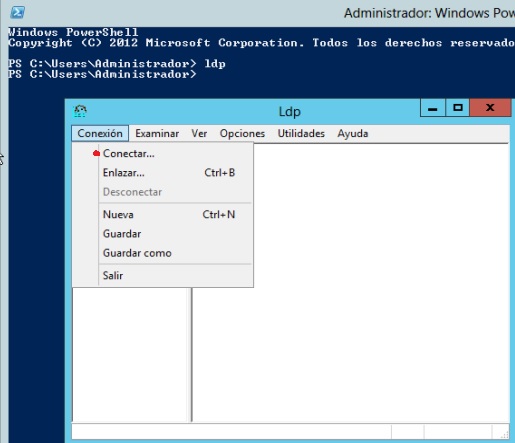

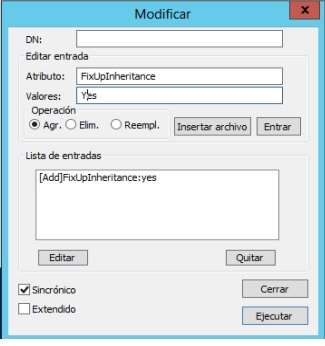

Para forzar la comprobación de los permisos de ADMINSDHolder

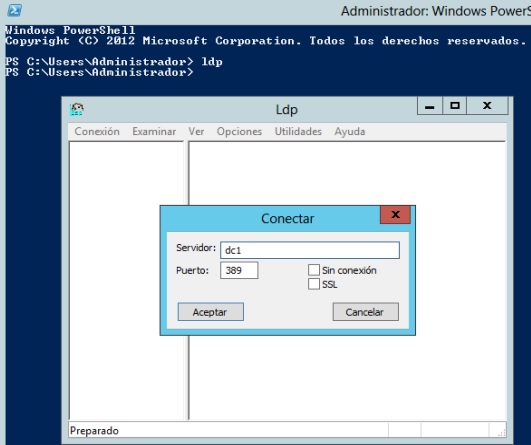

— Usuarios podemos entrar en el editor ldap LDP.exe. Conectamos con el

servidor que tiene instalado el ROLE FSMO de PDC Emulator. Una vez conectados

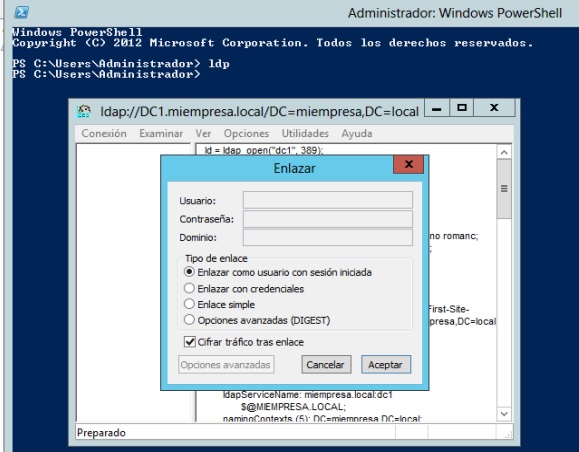

pulsamos en conexión, y enlazar.

Podemos proporcionar un usuario con permisos sobre el

dominio, administrador de dominio o indicarle que tome las credenciales del

usuario logueado, más cómodo.

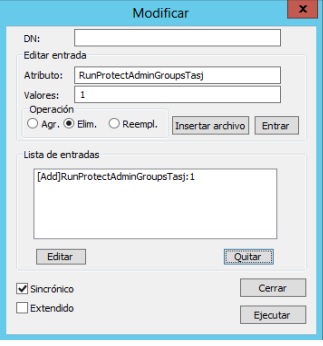

Pulsamos sobre modificar y escribimos lo siguiente.

En ambientes 2008 anteriores a r2 podemos ejecutarlo de la misma manera, configurando

este parámetro.

PERMISOS SOBRE EL

Es curioso, pero lo primero que vamos a hacer es deshabilitarla, y trabajar con

otro usuario «parecido». No obstante, para evitar futuros usos

indebidos vamos a configurar una seria de parámetros.

Cambiar el nombre de esta cuenta proporciona un nivel de

seguridad extra. Puede ser interesante crear un usuario administrador, después

de haber cambiado el nombre de la cuenta real administrador ( hablamos de que

LDAP trabaja son SID únicos, no importa el nombre o Nick) sin ningún permiso, y

una auditoria con notificación por correo para saber si alguien ha intentado

acceder a algún recurso con esa cuenta. Claro ejemplo de que estamos siendo

atacados. Otros objetos de directiva de grupo que deberíamos cambiar sobre

Administrador son:

Configuración del equipo Directivas Configuración de Windows Configuraciónde

seguridad Configuración

local Asignación de

derechos deusuario:

Denegar el acceso aeste equipo desde

Denegar inicio de sesióncomo un trabajo porlotes

Denegar inicio de sesióncomo servicio

Denegarinicio de

sesióna través deServicios de Escritorio remoto

Atención a la hora de establecer estos objetos, ya que se

aplicarán al contenedor o UO sobre el que apliquemos la directiva, pero debemos

especificar si administrador es LOCAL, o es midominioadministrador. Importante

esta distinción.

De momento os dejo repasar todo lo aprendido en este artículo y seguiremos en próximas entregas con la seguridad, esta vez en entornos Windows no solo servidores.

Como siempre, gracias por leerme.