Herramientas de IA para pentesting: CAI episodio 1/n

Estimados amigos de Inseguros !!! Hoy vamos a hablar sobre herramientas de IA para hacking. Hoy quiero hablaros de CAI....

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Hoy vamos a hablar sobre herramientas de IA para hacking. Hoy quiero hablaros de CAI....

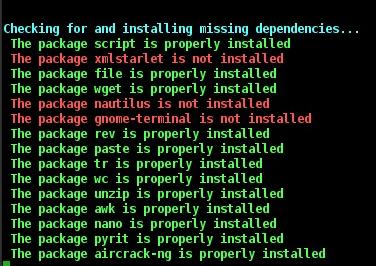

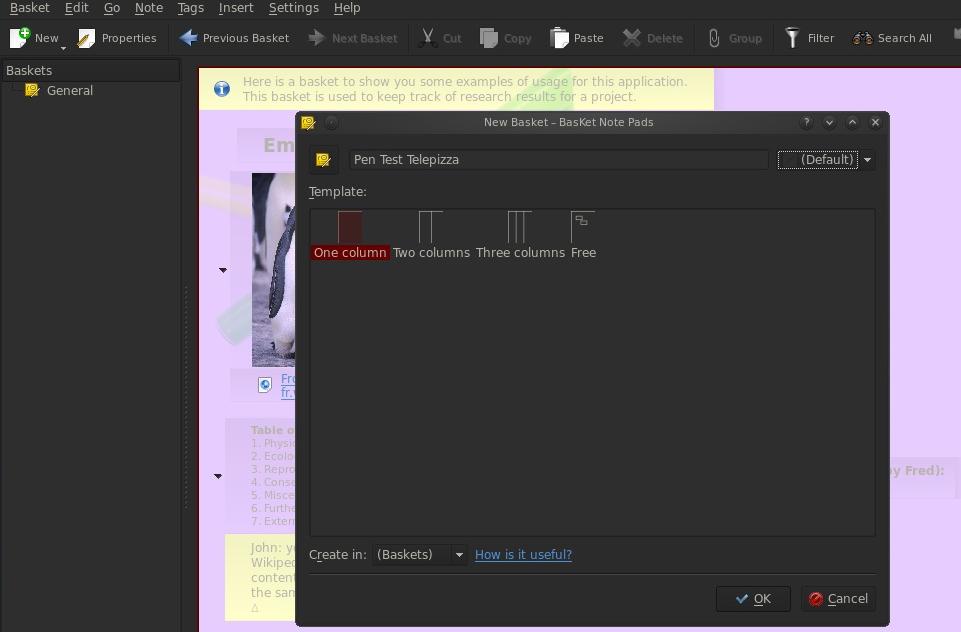

Ya hemos publicado por aquí alguna guía sobre herramientas para la creación de Worslist, como era CEWL, CUPP, who´s your

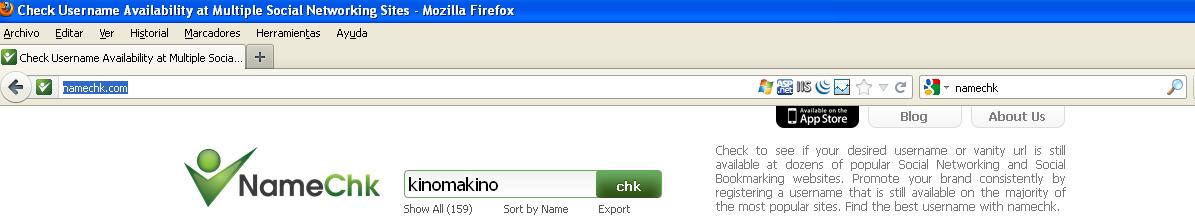

Como hemos hablado en anteriores ocasiones, la fase de recolección de información de inteligencia es muy útil para focalizar nuestros

La parte I de esta seria fué muy divertida. En la parte II le dimos un poco mas de profundiad.

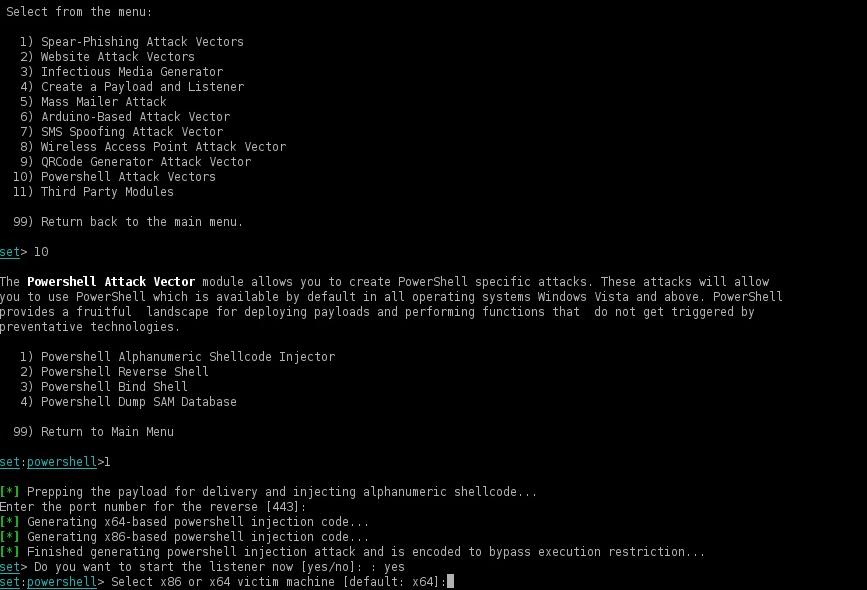

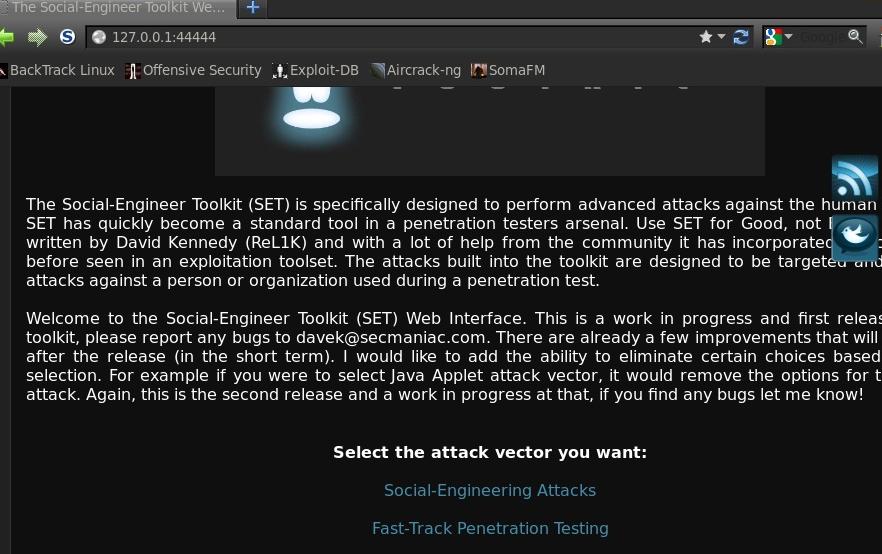

Después del éxito-no de mi anterior post sobre Creating .exe backdoor and exploit your ex-girl-friend, seguimos con la segunda parte…

Después del fabuloso éxito-no que han tenido mis anteriores publicaciones sobre honeypot parte I y honeypot parte II, voy a

En anteriores entradas comenzamos esta seria sobre los Honeypots y demás. Donde configuramos el Honeypot?. Hay mucha literatura sobre donde

Creo que todos hemos oído hablar de los honeypots. La traducción literal de la palabra es tarro de miel. Que

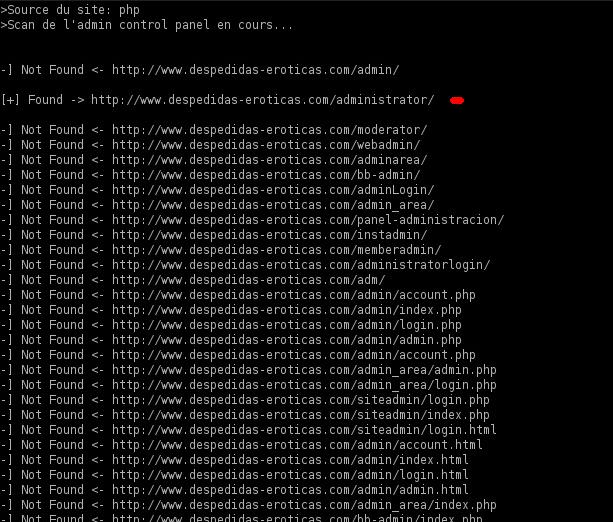

Sencillo, rápido, directo, spidering de directorios web´s en busca de páginas de login, administración, etc. Si buscas aprender más, el

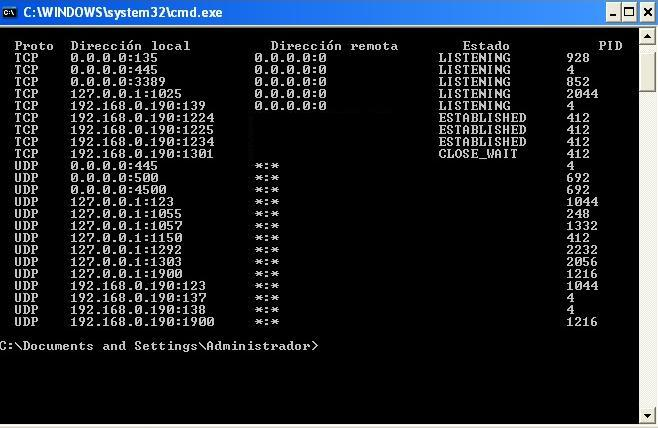

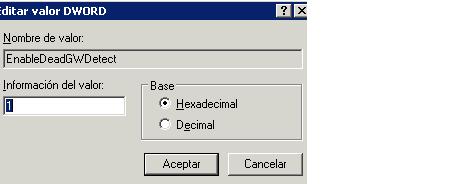

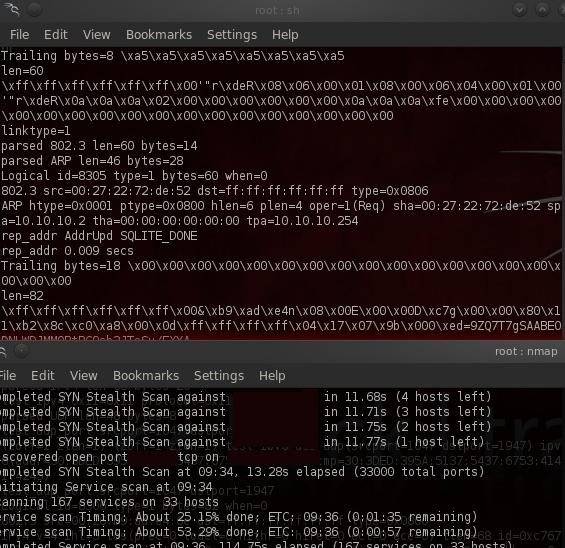

Seguro que todos conocéis la herramienta LANMAP2. Es un escanner pasivo de red, el cual monitorizar paquetes, consulta tabla ARP

Una de las tareas mas complejas de un test de intrusión o auditoría de seguridad es sin duda la parte

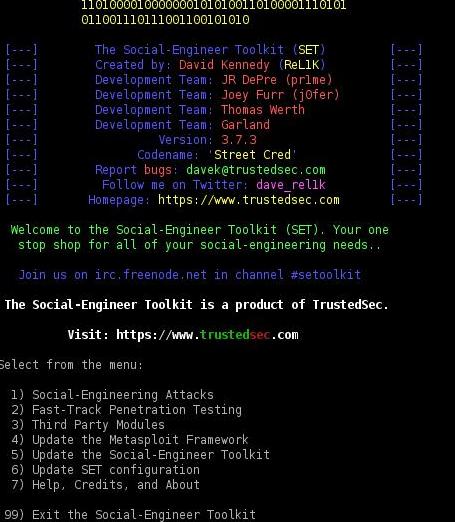

En anteriores entradas se ha comentado aquí un vector de ataque «social» para penetrar la seguridad en nuestros clientes de

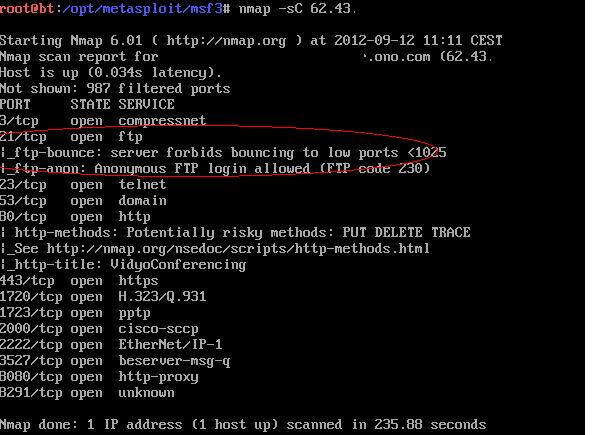

Seguro que los mas experimentados en la materia, os sonará este fallo/ataque en el planteamiento del protocolo FTP. Hace ya

El anteriores entradas hablábamos de creación de diccionarios mediante spider de web´s y mutaciones y mediante palabras en documentos. Vamos ahora