Wazuh y gestión de vulnerabilidades: cómo detectar software vulnerable en un SOC

Estimados amigos de Inseguros !!! Seguimos con Wazuh, ahora toca la gestión de vulnerabilidades. Porque cuando alguien escucha “SIEM”, muchas veces...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con Wazuh, ahora toca la gestión de vulnerabilidades. Porque cuando alguien escucha “SIEM”, muchas veces...

En el mundo de la seguridad empresarial el papel del usuario es una pieza clave para el correcto funcionamiento, o

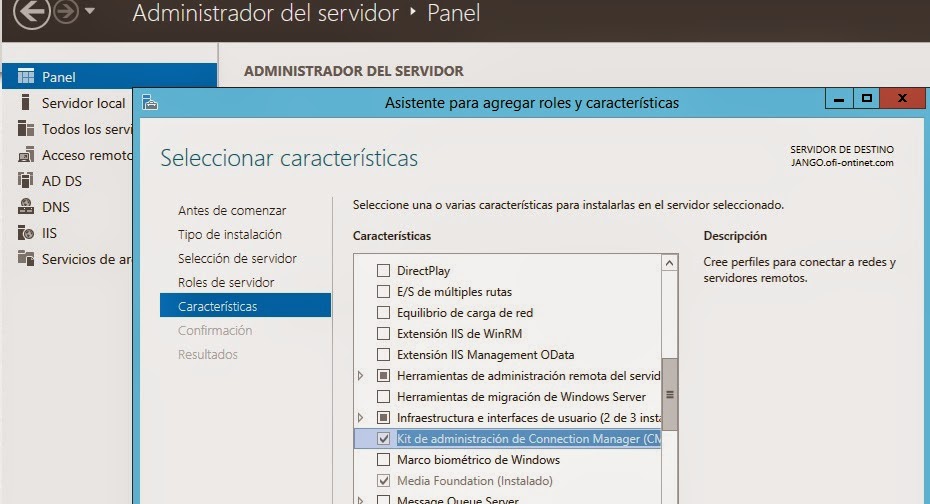

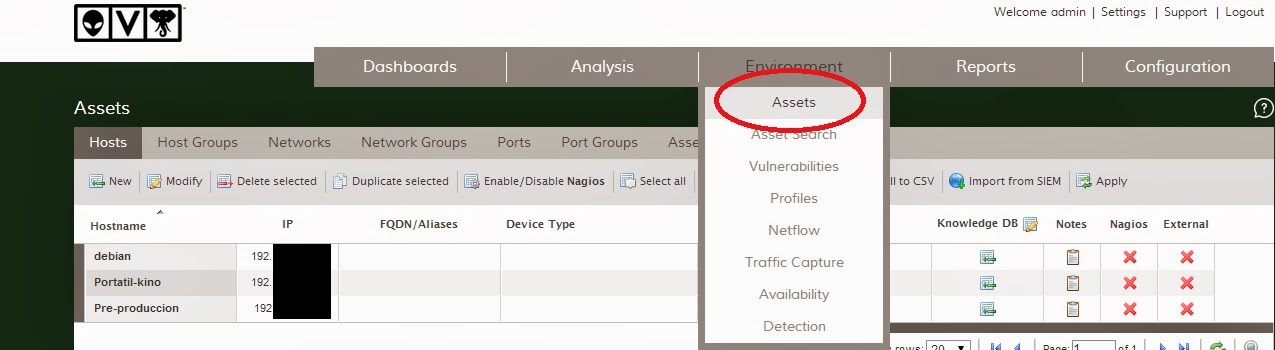

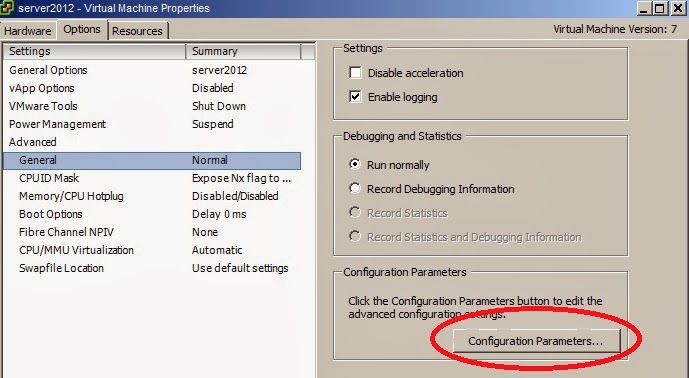

Tercer artículo de la serie sobre OSSIM nuestro framework para realizar nuestras tareas SIEM. Parte 1, 2, 3, 4, 5, 6, 7 , 8. 9 10 Cuando hablamos de la gestión

En el capitulo de Inseguros de hoy vamos a conocer más un colega de este mundo de la seguridad llamado

Otro artículo sencillo pero muy útil para los que usamos Linux no por el placer de hacerlo, sino por necesidad

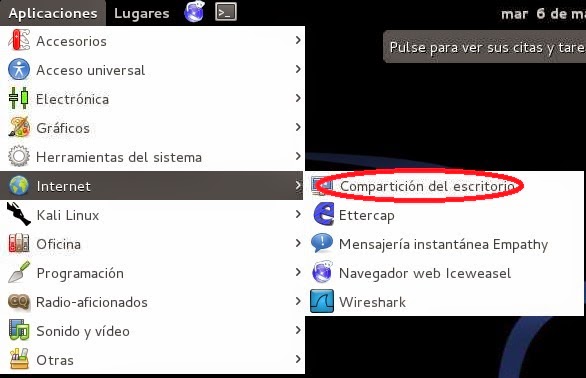

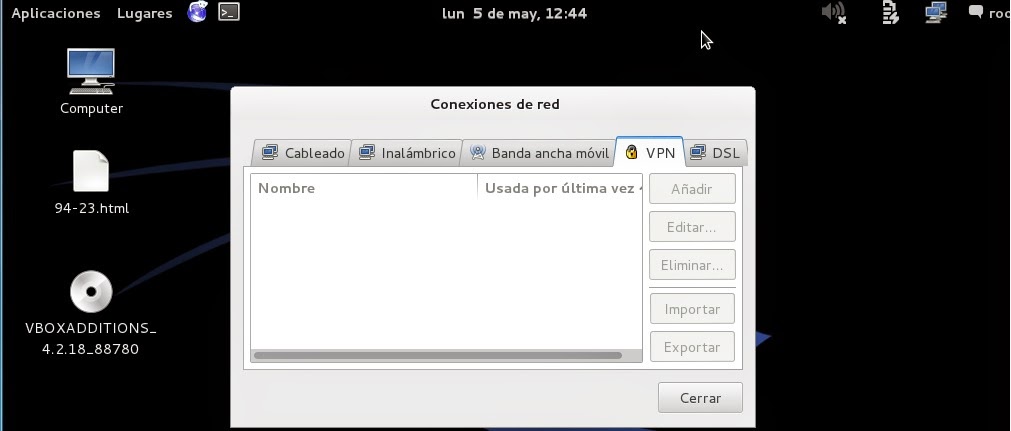

Amigos Inseguros !!! Dentro de nuestros procesos de Pentesting se nos puede presentar la necesidad de acceder a una red

Segunda parte de la seria de post de éxito mundial dedicada al mundo de OSSIM, la gestión SIEM, los logs,

Recientemente me ha «caído» la tarea de formar a 5 becarios de varios ciclos superiores de informática en la organización

Amigos de Inseguros. Hoy voy a intentar introduciros en el mundo de la monitorización de LOGS con la herramienta OSSIM

Cuando trabajas en una organización mediana o grande, con varias personas en el departamento IT, es normal o habitual que

Cuando hablamos de tecnologías en webs y blogs como este solemos ofrecer las novedades de los sistemas, y una aproximación