Wazuh y gestión de vulnerabilidades: cómo detectar software vulnerable en un SOC

Estimados amigos de Inseguros !!! Seguimos con Wazuh, ahora toca la gestión de vulnerabilidades. Porque cuando alguien escucha “SIEM”, muchas veces...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con Wazuh, ahora toca la gestión de vulnerabilidades. Porque cuando alguien escucha “SIEM”, muchas veces...

En la entrada de hoy voy a comentaros algunas de las labores que debería realizar un CISO (Chief Information Security

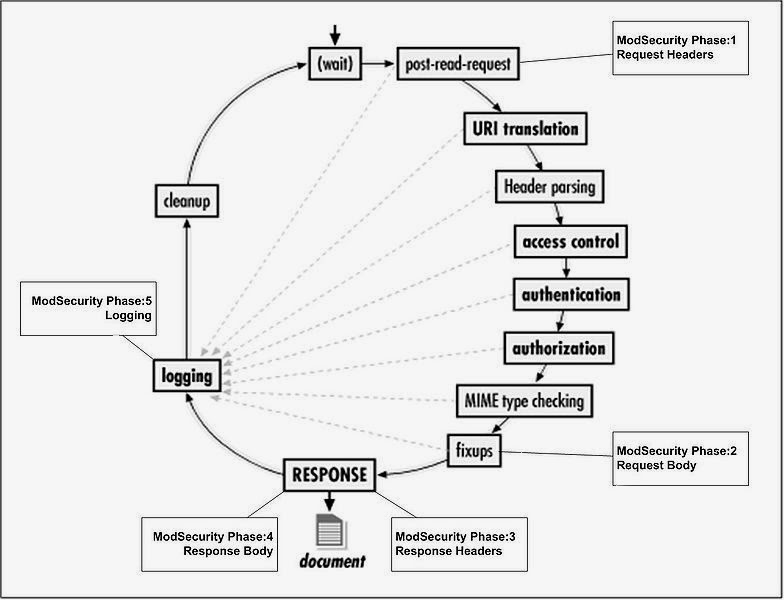

Como vimos en la pequeña introducción del anterior capítulo, cuando hablamos de Mod Security debemos hablar de un conjunto de

Como alguna vez hemos hablado en este blog aquí y aquí, Mod security es el Web Application Firewall del mundo

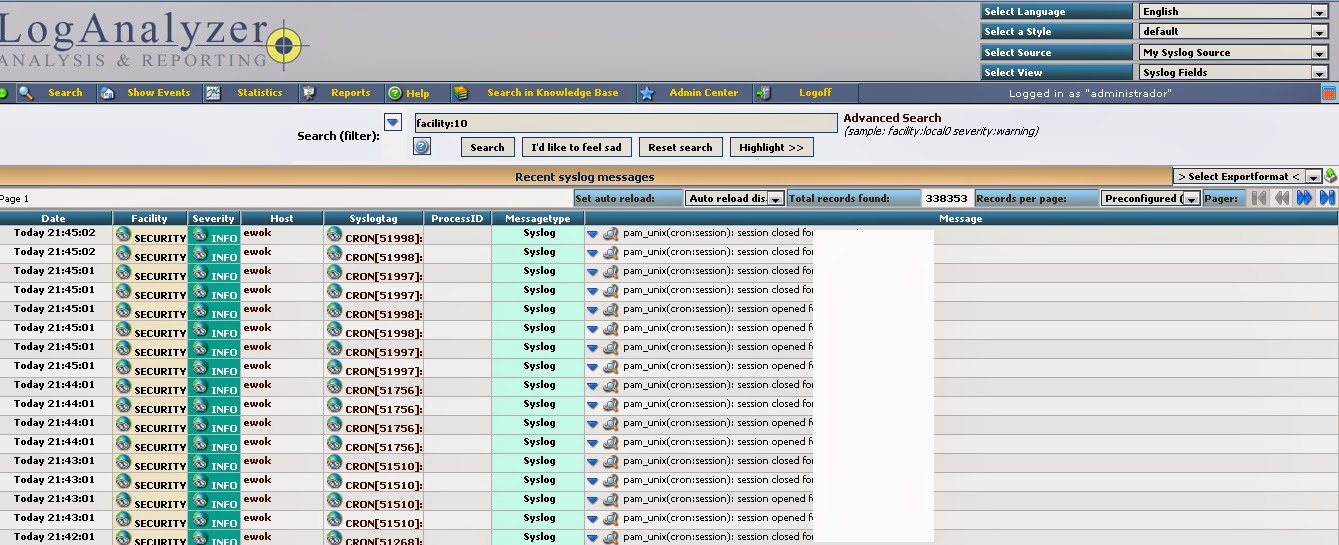

Cuando un atacante pretende comprometer un sistema, una de las ubicaciones que debe observar son los logs. Imaginaros el caso

El propósito del blog Inseguros, entre otros, es el de acerca el mundo de la seguridad a los profesionales de

En el capítulo de hoy de Inseguros sobre la serie OSSIM vamos a hablar de Kismet. (1, 2, 3, 4, 5, 6, 7 , 8. 9 10, 11, 12 13, 14.,15, 16 ,17 18, 19) Kismet

El rubio y la rubia, el moreno y la morena, más de un calvo… comienza este año la carrera de

SERIE OSSIM. (1, 2, 3, 4, 5, 6, 7 , 8. 9 10, 11, 12 13, 14.,15, 16 ,17 18) En el artículo de hoy vamos a trabajar con la correlación, el motor de inteligencia de OSSIM.

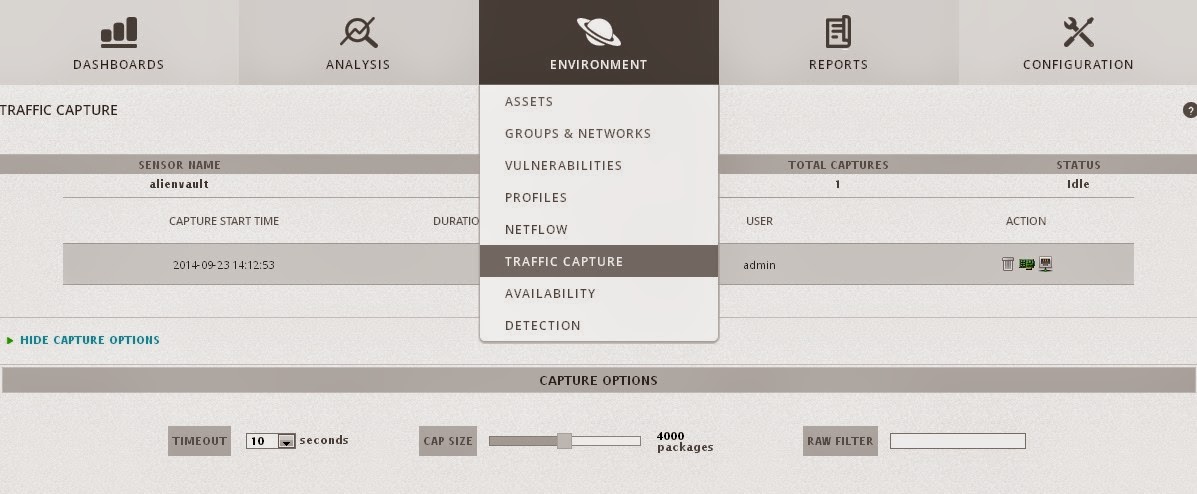

En la entrada número 18 de la serie (1, 2, 3, 4, 5, 6, 7 , 8. 9 10, 11, 12 13, 14.,15, 16 ,17) vamos a hablar de las funciones de captura de red de OSSIM.

Odio Linux !! No me gusta, a veces no llego a comprender muchas cosas. Odio Windows !! A veces no

En Inseguros he hablado muchas veces de mi punto de vista sobre la seguridad y sobre su aprendizaje. Los post

Voy a comentaros algunas ideas para ayudaros en el caso de estar sufriendo un ataque de denegación de servicio sin