Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

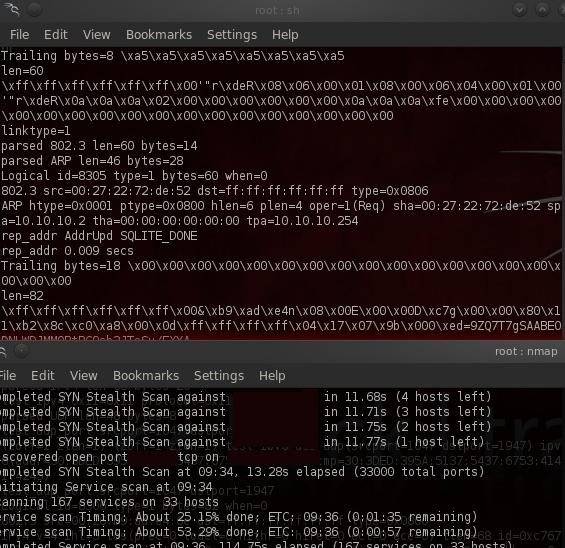

Seguro que todos conocéis la herramienta LANMAP2. Es un escanner pasivo de red, el cual monitorizar paquetes, consulta tabla ARP

Una de las tareas mas complejas de un test de intrusión o auditoría de seguridad es sin duda la parte

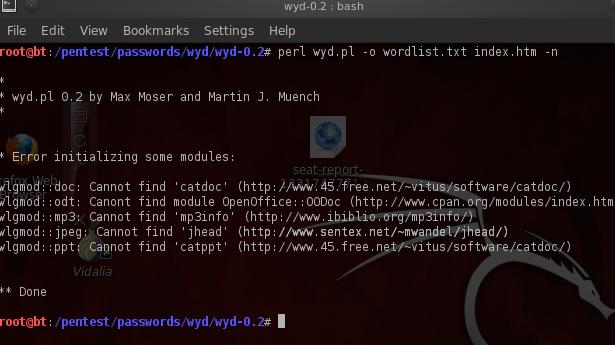

El anteriores entradas hablábamos de creación de diccionarios mediante spider de web´s y mutaciones y mediante palabras en documentos. Vamos ahora

La primera vez que leí sobre esta herramienta, me vino a la cabeza un vídeo fantástico de una pésima canción,

Esta semana está muy en candelero el tema del SMS spoof en dispositivos Iphone, como seguro habéis visto en cientos

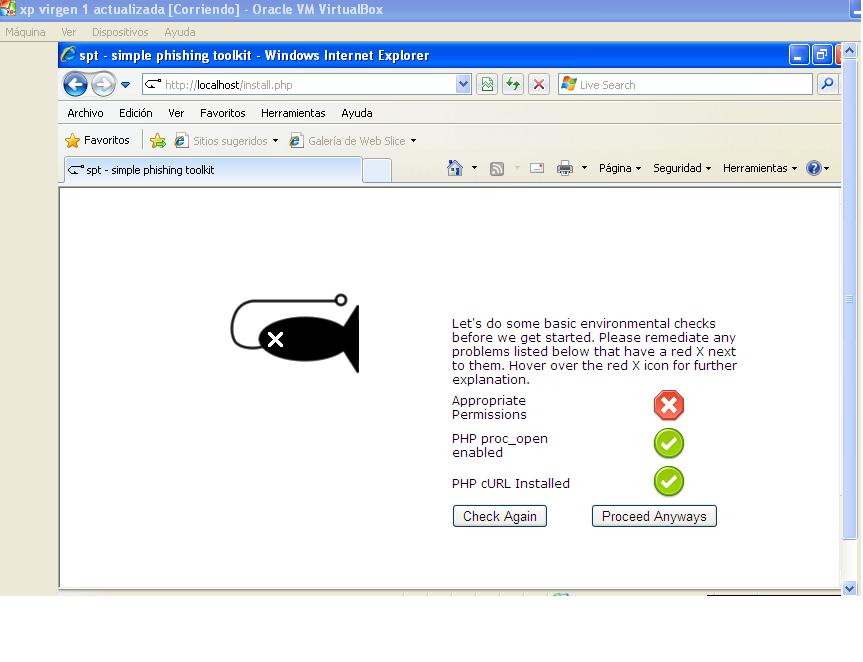

Todo sabemos que es el Phishing, o eso creemos 🙂 : Phishing es un término informático que denomina un tipo de delito encuadrado

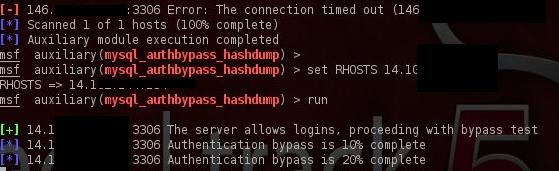

Una de las cosas que probamos en los pentest es romperlo todo !!! xD y para ello usamos la clásica

No te ha pasado nunca, que escaneas una ip, con cualquier de nuestras herramientas fabulosas, y dura 1 segundo? No

Si os hago un breve manual de como usar nslookup para realizar transferencias de zona a servidores dns:53 no os

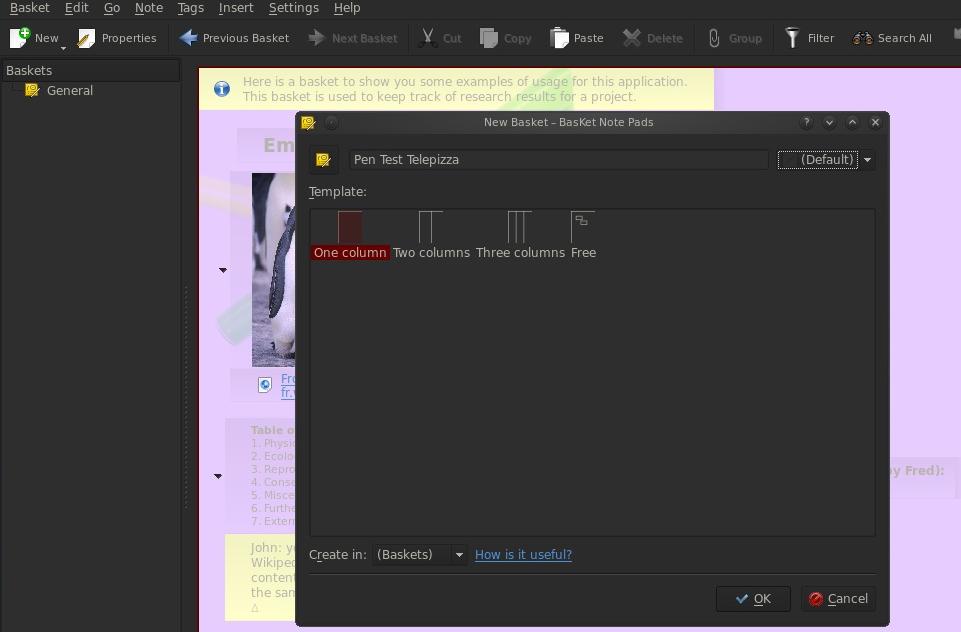

Después de leer varios post sobre este asunto, he decidido contar el proceso que sigo para la generación de diccionarios.

Imagino que todos los lectores de este humilde blog hayan leído la nueva vulnerabilidad publicada recientemente sobre las bases de

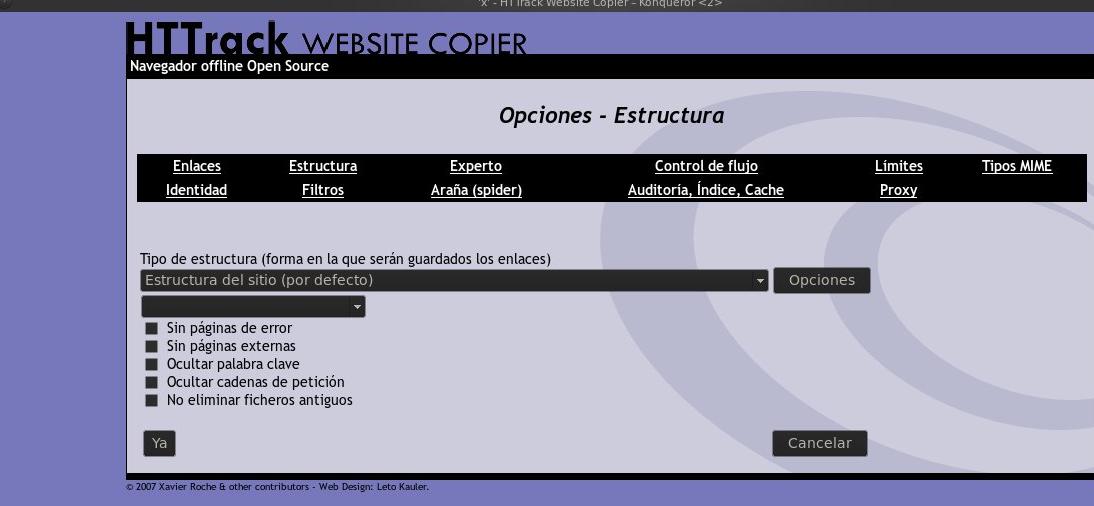

Cuando nos ponemos a auditar una aplicación web, nada mejor que trabajar en un entorno local, que estar constantemente preguntando