Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Estimados amigos de Inseguros !!! Seguimos con el control 8 de los CIS, gestión de logs, y hoy toca el

Estimados amigos de Inseguros !!! Seguimos con el control 8 de los CIS, gestión de logs, y hoy toca el

Estimados amigos de Inseguros !!! Seguimos con el control 8 de los CIS, gestión de logs, y hoy toca el

Estimados amigos de Inseguros !!! Seguimos con el control 8 de los CIS, gestión de logs, y hoy toca el

Estimados amigos de Inseguros !!! Seguimos con el control 8 de los CIS, gestión de logs, y hoy toca el

Estimados amigos de Inseguros !!! Seguimos con el control 7 de los CIS, gestión continua de vulnerabilidades, y hoy toca

Estimados amigos de Inseguros !!! Seguimos con el control 7 de los CIS, gestión continua de vulnerabilidades, y hoy toca

Estimados amigos de Inseguros !!! Seguimos con el control 8 de los CIS, gestión de logs, y hoy toca el

Estimados amigos de Inseguros !!! Empezamos el control 8 de los CIS, que es la gestión de logs (Audit Log

Estimados amigos de Inseguros !!! Os queremos presentar nuestro nuevo modelo de cursos de ciberseguridad Fundae. Si en tu empresa

Estimados amigos de Inseguros !!! Hoy nos salimos de los procedimientos y técnicas para hablar algo que yo tengo claro,

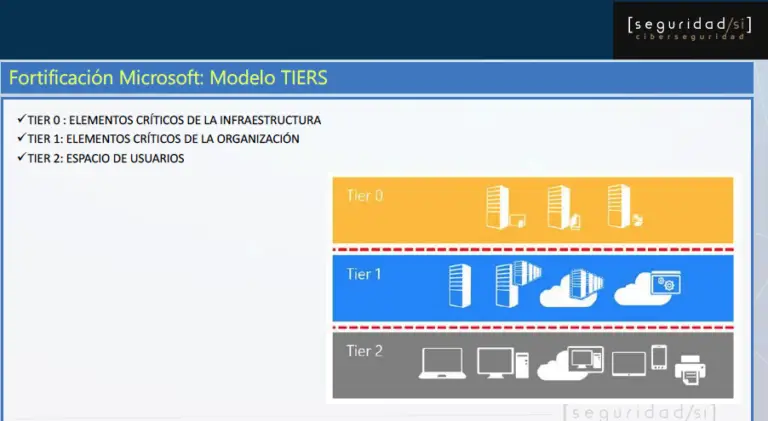

Estimados amigos de Inseguros !!! Hoy vamos a hablar sobre Ciberseguridad Microsoft. El reto en administración de sistemas es incómodo