Qué es FIM en Wazuh y para qué sirve en monitorización de seguridad

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Reflexiones, guías y herramientas prácticas en ciberseguridad. Aprende con casos reales, técnicas actuales y consejos de profesionales en activo.

Estimados amigos de Inseguros !!! Seguimos con la serie de Wazuh, y hoy toca uno de esos módulos que, sin...

Estimados amigos de Inseguros !!! Seguimos con el capítulo 5 de los CIS, gestión de cuentas, y hoy toca el

Estimados amigos de Inseguros !!! Hoy queremos enfocarnos en la formación en ciberseguridad, un tema crucial en el mundo actual.

Estimados amigos de Inseguros !!! Hoy quiero explicarte una idea que parece “teórica”, pero en realidad es la base de

Estimados amigos de Inseguros !!! Hoy arrancamos el control 5 de los CIS, que va de account management. Gestión de

Estimados amigos de Inseguros !!! Seguimos con el capítulo 2 de los controles CIS y hoy juntamos tres controles que,

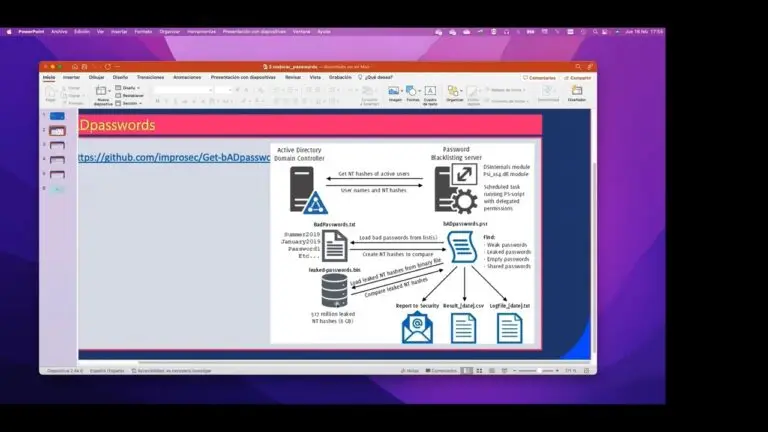

Estimados amigos de Inseguros !!! Hoy quiero hablar de una práctica defensiva que, si trabajas con Active Directory en empresa,

Estimados amigos de Inseguros !!! Seguimos con los controles CIS y hoy toca el 2.4: mantener un inventario de software

Estimados amigos de Inseguros !!! Seguimos con el capítulo 2 de los CIS, y hoy toca el control 2.3: gestionar

Estimados amigos de Inseguros !!! Seguimos con el capítulo 2 de los CIS, y hoy toca el control 2.2. Este

Estimados amigos de Inseguros !!! Seguimos con los controles CIS, y hoy arrancamos el capítulo 2 con el control 2.1:

Estimados amigos de Inseguros !!! Seguimos con el control 18 de los CIS, formación y concienciación, y hoy toca el

Estimados amigos de Inseguros !!! Seguimos con el control 18 de los CIS, formación y concienciación, y hoy toca el