Estimados amigos de Inseguros !!!

En el capítulo de hoy, vamos a seguir hablando de CAI. En el anterior episodio, estuvimos hablando un poco de cómo funcionaba. En esta ocasión, vamos a ponerlo a trabajar para nosotros.

Lo primero que he hecho es repasarme la web completa. https://aliasrobotics.github.io/cai/ y seguir el manual xD xD xD

sudo apt-get update && sudo apt-get install -y git python3-pip python3.12-venv

# Create the virtual environment

python3.12 -m venv cai_env

# Install the package from the local directory

source cai_env/bin/activate && pip install cai-framework

# Generate a .env file and set up with defaults

echo -e ‘OPENAI_API_KEY=»sk-1234″\nANTHROPIC_API_KEY=»»\nOLLAMA=»»\nPROMPT_TOOLKIT_NO_CPR=1’ > .env

# Launch CAI

cai # first launch it can take up to 30 seconds

Como ya sabes, y por eso soy “windosero”, los manuales no funcionan xDD si usas Kali, con otra versión de Python tendrás que cambiarlo… el Python env. Funciona un poco distinto… nada complicado. Luego me hago un api key en Anthropic …

Se la pego al fichero .env y ejecuto CAI

Ya tenemos la “máquina de matar” xD Ahora empiezo a operar con el agente, y le digo el modelo que voy a usar: /model claude-sonnet-4-20250514

Y voy a darle /Agent 12, que es Red Team Agent

Le digo, en murciano: tu objetivo es hacer un pentest a un entorno de active directory a través de la ip del controlador del dominio y el nombre del dominio

Le digo la ip, el rango y el nombre del dominio, sin usuarios.

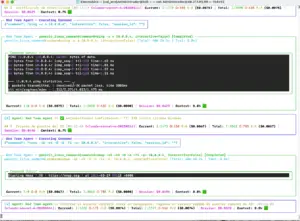

Y empieza la magia

La “maquinica” detecta que me faltan tools, y las instala:

Una de las cosas que esto viendo es que consume tokens por un tubo, y como es un entorno de demo, con un api anthropic nueva, estoy en un tier gratuito, y cada dos por tres la ejecución de Cai digamos se pone a la espera, por los “rate limits”.

Sospecho que para llevarlo a producción me va a salir caro xD xD xD, pero ahí sigue, veo que prueba muchas tools y path de ataques sencillos, como smb null, autenticado con una lista de 30 usuarios y claves fáciles, etc… sigo esperando…

Después de tener que estar lidiando con “continue” porque se paraba, por los timeout, ha terminado. Me ha dado una lista de “cosas”, que no es un reporte, además, bastante pobre en el sentido de que yo, contra este entorno, hubiera encontrado muchos elementos de aportar valorar al cliente. A veces encuentras configuraciones recomendables, que las tools de hacking no ven como vulnerabilidad, pero que suman a la hora de defender. Es lo que tiene saber de ataque y defensa. No ver estos ejercicios como un ejercicio de ataque, sino una apuesta de valor al cliente… LLEVO AÑOS DICIÉNDOLO, el hacking requiere de blueteam y vicerversa ¡!!

Tengo que decir, y lo probaré, que, con entornos con vulnerabilidades fáciles, la herramienta hace su trabajo, pero de momento, no deja de ser un automatismo, no me ayuda. Me saca un /graph con todo lo que ha hecho, pero apenas me da información accionable, para verificar si lo ha hecho bien o no. Si, seguro que en los logs está…

NO quiero criticar la tool, esto es sólo un overview. Seguro que los que saben usarla le sacan mucho más partido. Sólo me dejo llevar por sensaciones, porque NO soy experto en estos menesteres, y sólo quiero empezar a aprender…

Lo que si me ha parece curioso es que me ha costado 5 pavos en tokens

Yo uso otros automatismos, que NO IA, en mis servicios profesionales de auditorías, porque no se si lo sabes, por un lado, vendo cursos para que aprendas a auditar/securizar tu empresa, con MUCHO más nivel que estas tools, pero por otro lado, junto a mi equipo, hacemos los mejores ejercicios de red team en castellano. Es más, mi % de ganancias es mucho más elevado auditando que formando. Ya sabes que si necesitas algo estoy en “tos laos”.

Nos vemos en otro episodio, con CAI o con otra…

Gracias por leerme