Estimados amigos de Inseguros !!!

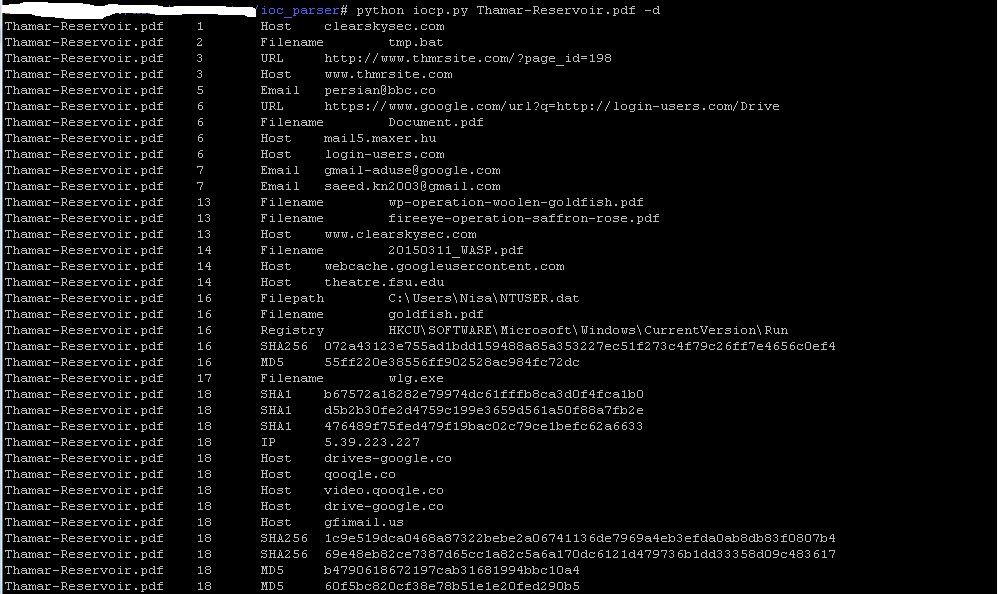

En el breve capítulo de hoy vamos a usar una herramienta muy útil a la hora de extraer IOC o Indicators Of Compromise de distintas fuentes, como texto, pdf o html y exportarlos en formatos amigables para el análisis de amenazas como Yara, CSV, Json o netflow.

El script lo podemos descargar de: https://github.com/armbues/ioc_parser con un simple git clone

Instalamos los requisitos de python si no los teníamos ya:

- PyPDF2 – pip install pypdf2

- pdfminer – pip install pdfminer

- BeautifulSoup – pip install beautifulsoup4

- requests – pip install requests

La ejecución no puede ser de lo más sencilla.

Si por cualquier motivo quieres sacarlo en json:

python iocp.py Thamar-Reservoir.pdf -d -o json

{«path»: «Thamar-Reservoir.pdf», «match»: «clearskysec.com», «type»: «Host», «page»: 1, «file»: «Thamar-Reservoir.pdf»}

{«path»: «Thamar-Reservoir.pdf», «match»: «tmp.bat», «type»: «Filename», «page»: 2, «file»: «Thamar-Reservoir.pdf»}

Si lo que queremos es pasarle simplemente una url, bastaría con esto: python iocp.py -i html http://www.joewein.de/sw/blacklist.htm

Muy interesante pero usar con moderación, ya que lo más seguro es que incluyas falsos positivos en tus IOC´s.

Espero que os guste !!!

Si te gusta Inseguros y quieres apoyarlo, puedes votarlo en los premios Bitacoras 2015 junto a 4 blogs más. Gracias !!!