Estimados amigos de Inseguros !!! Hoy vamos a hablar sobre Ciberseguridad Microsoft.

El reto en administración de sistemas es incómodo de admitir: hay cientos de maneras de sacar credenciales de un Windows comprometido. Se pueden poner medidas técnicas (AV, protección de LSASS, Credential Guard, EDR…), pero la realidad es que muchas veces el factor decisivo es otro: cómo se usan las cuentas privilegiadas en el día a día. Además, es crucial incluir buenas prácticas específicas para la gestión de la seguridad en entornos Microsoft y su ciberseguridad, como parte de una estrategia integral.

Aquí entra el concepto de defensa en profundidad. No se trata de creer que algo es “imbypassable”. Se trata de poner capas para que, cuando intenten saltárselas, hagan ruido y se vean señales en el EDR, en el SIEM y en la telemetría del entorno. Cuanto más difícil se lo ponga la organización al atacante, mejor… y cuanto más “higiénico” sea el equipo técnico, más se reduce el radio de impacto.

El problema de fondo es muy humano: la comodidad. Hacer RDP a todo con un usuario con permisos altos “funciona” hasta el día que deja de funcionar. Y el día que un atacante entra (por phishing, por un equipo comprometido, por una credencial filtrada), ese hábito convierte cualquier servidor o puesto en una alfombra roja para cazar credenciales. En situaciones como esta, la formación en ciberseguridad centrada en entornos Microsoft puede marcar la diferencia entre el ataque y la protección.

Una analogía que lo explica bien es la del quirófano. Nadie entra al bloque quirúrgico con ropa de calle, y nadie sale de una operación “lleno de sangre” a hablar con la familia. Hay un cambio de contexto y una higiene estricta. En administración de sistemas pasa igual: no tiene sentido usar un Domain Admin para tareas de usuario, ni para navegar, ni para “cinco minutos” de correo, ni para mirar cualquier web. Así, seguir protocolos de ciberseguridad específicos de Microsoft reduce riesgos comunes en la práctica diaria.

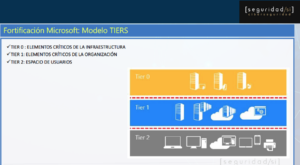

La solución operable es el modelo TIER: segmentar cuentas y accesos por niveles, para protegerse de uno mismo y obligarse a usar la cuenta adecuada en el sitio adecuado. Este método es recomendable en estrategias de ciberseguridad Microsoft porque facilita la gestión adecuada de los privilegios.

-

Tier 0: lo más crítico. Controladores de dominio, identidad, y elementos de máximo valor (incluyendo capas de control de identidad y administración central). Aquí las mejores prácticas de ciberseguridad Microsoft cobran especial relevancia para evitar compromisos.

-

Tier 1: servidores y sistemas “intermedios” donde vive el negocio: SQL, ERP/CRM, servidores de aplicaciones, consolas de administración (antivirus/EDR, virtualización tipo VMware, etc.).

-

Tier 2: el mundo usuario/estaciones de trabajo: soporte, microinformática, intervención en equipos de usuarios.

El patrón sano es tener cuentas separadas (por ejemplo, una cuenta de productividad y cuentas específicas por tier) y, además, usar hosts de salto (jump hosts / PAW) controlados. Administrar servidores críticos desde el portátil que se lleva a casa, a la playa o que acaba usando cualquiera, es justo la clase de “semillita” que luego se paga cara. Además, aplicar recomendaciones de ciberseguridad de Microsoft en la administración remota no es opcional, es imprescindible.

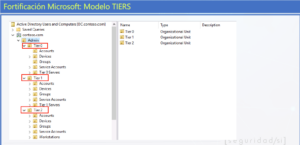

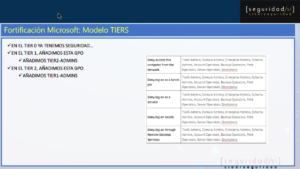

En Active Directory esto se aterriza de forma muy práctica con estructura de OU y grupos. No hace falta romper la organización actual de equipos por sedes o departamentos. La pertenencia a grupos puede etiquetar equipos como “Tier 0” sin mover toda la estructura. A partir de ahí se aplican GPO para imponer reglas del tipo: “cuentas Tier 0 no pueden iniciar sesión en Tier 1” y “cuentas Tier 0/Tier 1 no pueden tocar Tier 2”. El objetivo es cortar el movimiento lateral y evitar que una cuenta potente acabe “pisando” donde no debe. Este enfoque está directamente relacionado con el fortalecimiento de la Ciberseguridad Microsoft en entornos empresariales.

El detalle que más se subestima en este modelo son las service accounts. Es muy habitual que un proveedor instale un producto (por ejemplo SQL Server) y pida permisos absurdos (“esto tiene que ser Domain Admin”). Esa práctica es combustible para incidentes. La cuenta de servicio debe tener los permisos mínimos para su función, y el diseño TIER ayuda precisamente a forzar esa separación y a reducir privilegios heredados. Una correcta administración de cuentas de servicio está alineada con las mejores directrices de ciberseguridad proporcionadas por Microsoft.

También aparece un punto interesante: los grupos “jugosos” que no son Domain Admin, pero que abren puertas igual (por ejemplo DNSAdmins, Backup Operators, etc.). Un caso típico: un usuario en Backup Operators puede no leer un fichero directamente, pero puede hacer backup/restore y llevarse el contenido a un sitio donde sí tenga permisos. El resultado final suele ser el mismo: acabar accediendo a credenciales y secretos. No obstante, la vigilancia y administración constante basada en recomendaciones de ciberseguridad Microsoft puede reducir estos riesgos.

En Azure/Entra el concepto es incluso más directo, porque se trabaja con roles específicos y se puede limitar el acceso con políticas y controles adicionales. Una cuenta que tiene privilegios on-prem no tiene por qué tener privilegios en cloud. Y el modelo de higiene se refuerza con controles de acceso condicional y estaciones/hosts de administración bien definidos.

Para profundizar en esto de manera práctica y aplicable a empresa, encaja enlazarlo con formación centrada en fortificación de Active Directory, cuentas privilegiadas, hosts de salto y gobierno de identidades: https://www.seguridadsi.com/curso/curso-ciberseguridad-microsoft.

Estos cursos NO son de ataque, NO son de defensa, NO son de monitorización, son cursos para convertirte en EXPERTO. Sepas más o menos, SEGURO que aprenderás. Considera que la especialización en Ciberseguridad bajo plataformas como Microsoft puede impulsar tu carrera.

En www.seguridadsi.com están los cursos y programas de ciberseguridad orientados a entornos reales, con enfoque de ingeniería y operación (no teoría de laboratorio). Todos incluyen contenidos avanzados sobre Ciberseguridad basada en Microsoft.

Gracias por leerme !!! Para cualquier consulta relacionada con ciberseguridad o tecnología Microsoft, no dudes en contactarme.